¿Es seguro TeamViewer para el acceso remoto? Con el aumento de las fuerzas laborales móviles, las soluciones de acceso remoto seguro y confiables son esenciales. Este artículo explora la seguridad de TeamViewer, ofreciendo 10 pasos para mejorar la seguridad de TeamViewer y garantizar un acceso remoto seguro para su empresa.

¿Es TeamViewer seguro y protegido?

TeamViewer emplea intercambio de claves RSA-4096 y cifrado AES de 256 bits para proteger la transmisión de datos. También permite a los usuarios configurar la autenticación de dos factores, de modo que no se pueda establecer conectividad remota solo con una contraseña. Estas son potentes funciones de seguridad, pero abordar los riesgos de seguridad de TeamViewer requiere que la herramienta esté configurada correctamente y que los usuarios tomen medidas proactivas.

Vamos a analizar los riesgos de seguridad anteriores de TeamViewer y los pasos que los usuarios pueden tomar para hacer que la solución sea más segura. TeamViewer puede ser seguro si se configura correctamente y si los usuarios toman las medidas necesarias para proteger sus sesiones remotas. Sin embargo, según los expertos en seguridad, puede ser más adecuado para uso individual y privado que como solución de acceso remoto para una gran empresa.

¿Cuáles son los principales riesgos de seguridad de TeamViewer?

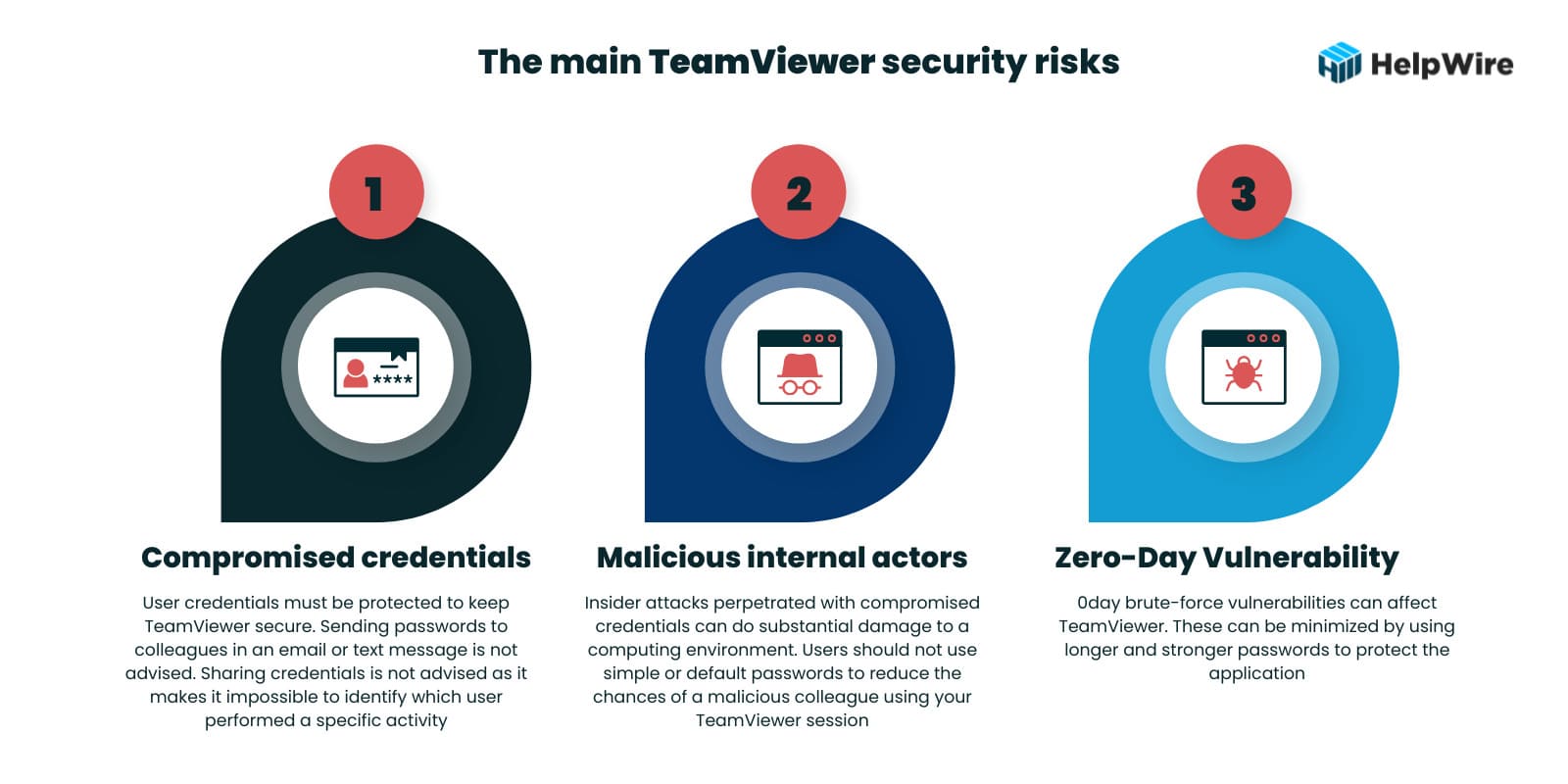

Después de analizar problemas de seguridad anteriores, la pregunta puede ser “Es seguro TeamViewer ahora?” La mayoría de los problemas de seguridad de TeamViewer se dividen en tres categorías.

- • Credenciales comprometidas: Las credenciales de usuario deben estar protegidas para mantener TeamViewer seguro. No se recomienda enviar contraseñas a colegas por correo electrónico o mensaje de texto. No se recomienda compartir credenciales ya que hace imposible identificar qué usuario realizó una actividad específica.

- • Actores internos maliciosos: Los ataques internos perpetrados con credenciales comprometidas pueden causar daños sustanciales a un entorno informático. Los usuarios no deben usar contraseñas simples o predeterminadas para reducir las posibilidades de que un colega malicioso utilice su sesión de TeamViewer.

- • Vulnerabilidades 0day: Las vulnerabilidades 0day de fuerza bruta pueden afectar a TeamViewer. Estas pueden minimizarse utilizando contraseñas más largas y fuertes para proteger la aplicación.

Muchos de los problemas de seguridad de TeamViewer están relacionados con contraseñas débiles y la compartición o la protección laxa de las credenciales de usuario. Estos problemas pueden abordarse en cierta medida mediante la educación del usuario y la aplicación de políticas de contraseñas seguras. Los límites en la longitud de las contraseñas de TeamViewer afectan su solidez y pueden provocar vulnerabilidades de seguridad.

Conocidas infracciones de seguridad de TeamViewer

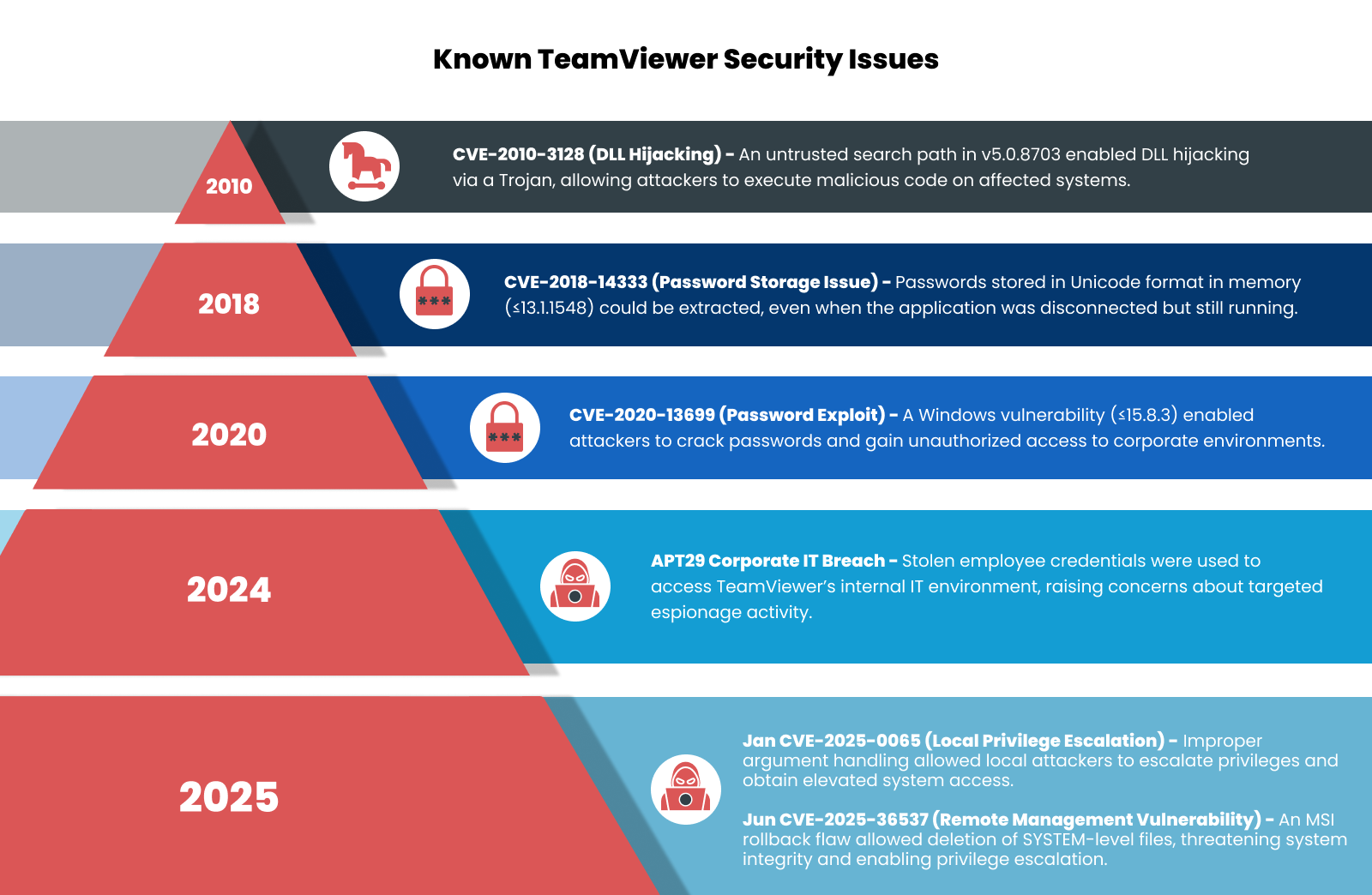

Analicemos algunos de los problemas de seguridad pasados de TeamViewer para entender qué tipos de vulnerabilidades presenta el software. A lo largo de su existencia, varias cuestiones de seguridad destacables han afectado a la herramienta.

- • 2010 – TeamViewer tuvo una vulnerabilidad CVE-2010-3128 en la versión 5.0.8703 que permitía a los atacantes realizar ataques DLL utilizando un caballo de Troya.

- • 2016 – TeamViewer enfrentó brechas de seguridad que permitieron a los atacantes acceder a cuentas de usuarios y realizar transacciones no autorizadas. Este incidente reforzó la necesidad de contraseñas fuertes, únicas y una gestión segura de las cuentas.

- • 2017 – Una vulnerabilidad permitió a hackers controlar los dispositivos de los usuarios durante sesiones activas. TeamViewer corrigió este problema rápidamente, subrayando la importancia de habilitar la autenticación de dos factores y mantener el software actualizado para protegerse contra tales amenazas.

- • 2018 – Una falla de seguridad CVE-2018-14333 afectó a todas las versiones hasta la 13.1.1548. Este problema implicaba que las contraseñas se almacenaran en formato Unicode en la memoria del proceso, lo cual podía ser explotado por atacantes si TeamViewer estaba desconectado pero seguía funcionando.

- • 2020 – Una vulnerabilidad significativa CVE-2020-13699 en la versión de Windows de TeamViewer permitía potencialmente a hackers descifrar contraseñas y acceder a los sistemas de la empresa. Esto afectó a versiones hasta la 15.8.3.

La vulnerabilidad identificada en 2020 estuvo presente en todas las versiones previas de la herramienta desde la versión 8. Una vez descubierta, se abordó con parches para las versiones afectadas. Este hecho destaca la importancia de actualizar TeamViewer con los últimos parches para la versión que estás utilizando y migrar a versiones más recientes que puedan ofrecer mayor seguridad. La mejor defensa contra los riesgos de seguridad de TeamViewer es utilizar la versión 15.8.3 o versiones más actuales del software.

• 2024 – TeamViewer experimentó un ciberataque atribuido a APT29, un grupo de hackers patrocinado por el estado ruso, conocido también como “Cozy Bear” o “Midnight Blizzard”. Los atacantes accedieron al entorno de TI corporativo interno de TeamViewer utilizando las credenciales de un empleado. TeamViewer informó que no había evidencia de compromiso de datos de clientes ni de la infraestructura del producto.

• 2025 – TeamViewer experimentó varios incidentes de seguridad, incluyendo múltiples vulnerabilidades con calificaciones CVSS de 7.0 o superiores. Estas son:

CVE-2025-0065: Vulnerabilidad de Escalada de Privilegios Locales Altamente Grave (enero de 2025)

En enero de 2005, se detectó una vulnerabilidad de alto riesgo de escalada de privilegios locales en las aplicaciones de cliente y host de TeamViewer para Windows. Debido a este problema de seguridad, los atacantes con acceso local podían obtener privilegios elevados debido al manejo incorrecto de delimitadores de argumentos en el ejecutable del servicio. Este incidente de seguridad ocurrió por la neutralización inadecuada de las entradas de argumentos, lo que permitía la escalada de privilegios.

Impacto: Los atacantes con acceso local podían escalar privilegios del sistema.

Solución: TeamViewer lanzó un parche de seguridad en la versión 15.62 para corregir la vulnerabilidad de seguridad. Se recomendó encarecidamente a los usuarios que actualizaran a la versión 15.62 o posterior para resolver el riesgo.

CVE-2025-36537: Riesgo de Escalada de Privilegios en Gestión Remota (junio de 2025)

En junio de 2025, se descubrió una vulnerabilidad de alta gravedad en TeamViewer que afecta sus funciones de Gestión Remota. Esta vulnerabilidad permitía a usuarios locales no privilegiados eliminar archivos a nivel de SISTEMA utilizando un método de reversión MSI. Esto explota asignaciones incorrectas de permisos en recursos cruciales. El problema impactó principalmente a implementaciones que utilizaban los módulos de Monitoreo, Respaldo o Gestión de Parches.

Impacto: La vulnerabilidad de gestión remota puede eliminar archivos a nivel de SISTEMA comprometiendo la integridad del sistema o causando una escalada de privilegios.

Solución: TeamViewer solucionó la vulnerabilidad con el lanzamiento de la versión 15.67 y recomendó a los usuarios de los módulos de Gestión Remota que actualizaran de inmediato.

En respuesta a tales incidentes, es fundamental que los usuarios implementen medidas de seguridad robustas al utilizar herramientas de acceso remoto como TeamViewer. Esto incluye habilitar la autenticación de dos factores, usar contraseñas fuertes y únicas, y monitorear regularmente la actividad de la cuenta para detectar cualquier acceso no autorizado. Mantenerse informado sobre las últimas actualizaciones de seguridad y parches proporcionados por TeamViewer también es esencial para mitigar riesgos potenciales.

10 pasos para aumentar la seguridad de TeamViewer

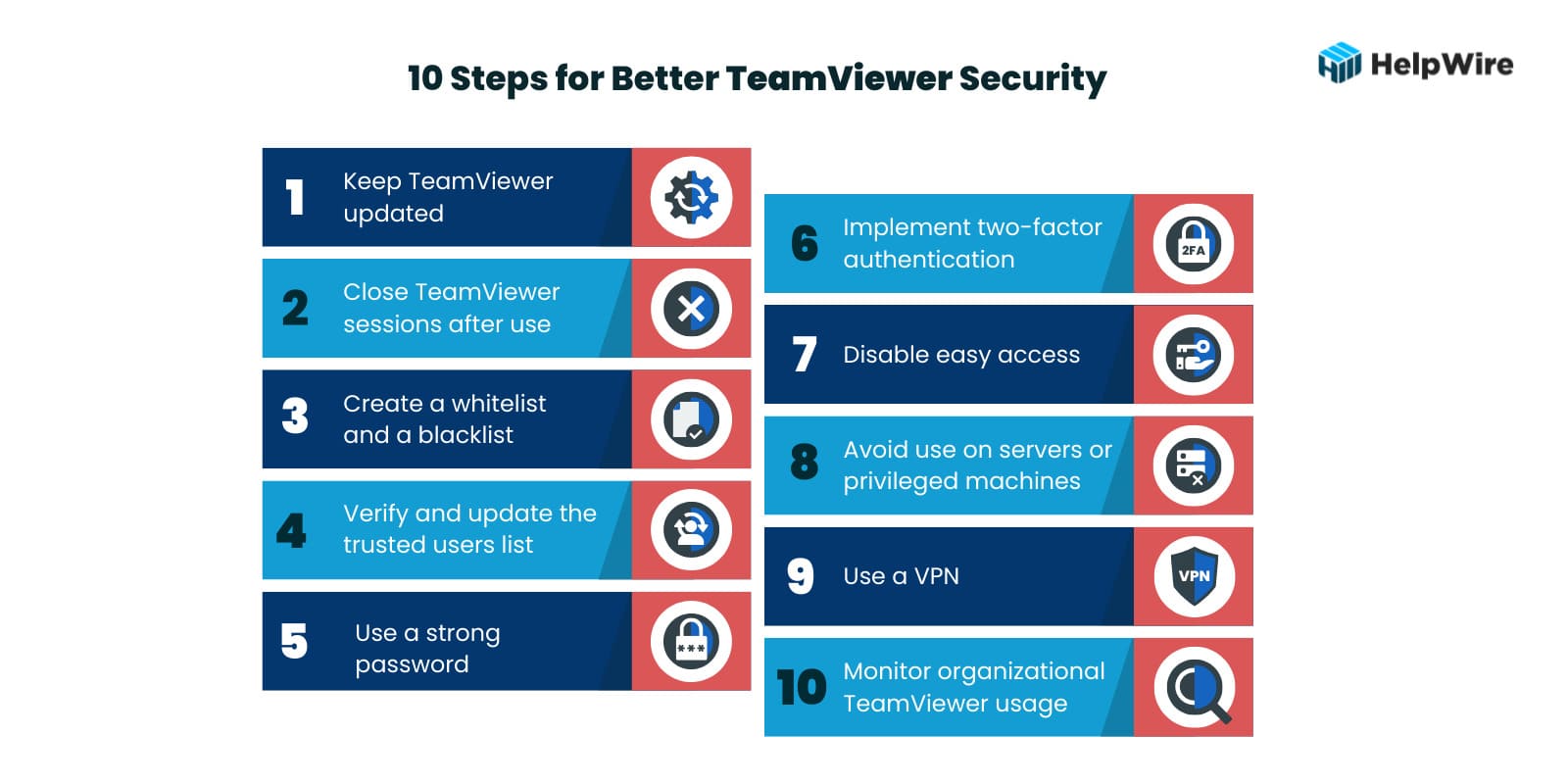

¿Es seguro usar TeamViewer? La forma en que la herramienta está configurada y utilizada es un factor importante en cuán seguro es TeamViewer como solución de acceso remoto. Los siguientes diez pasos y consejos ofrecen una combinación de configuraciones y comportamientos o acciones del usuario que aumentan la seguridad de TeamViewer.

-

Mantén TeamViewer actualizado – Instala las actualizaciones más recientes y cualquier nuevo parche de seguridad que solucione vulnerabilidades tan pronto como se publiquen. Muchos usuarios instalan el programa y nunca lo actualizan mientras siga funcionando. Esto es peligroso, ya que el uso de código desactualizado puede permitir que los hackers accedan a tus sistemas.

-

Cierra las sesiones de TeamViewer después de usarlas – No mantengas sesiones de TeamViewer ejecutándose en segundo plano para usarlas cuando las necesites. Las mejores prácticas indican cerrar la sesión cuando no esté en uso y reiniciarla solo cuando sea necesario. Asegúrate de que TeamViewer no se inicie automáticamente al reiniciar tu equipo. Dejar una sesión abierta puede permitir que los hackers accedan a tu equipo y a toda la red de la empresa.

-

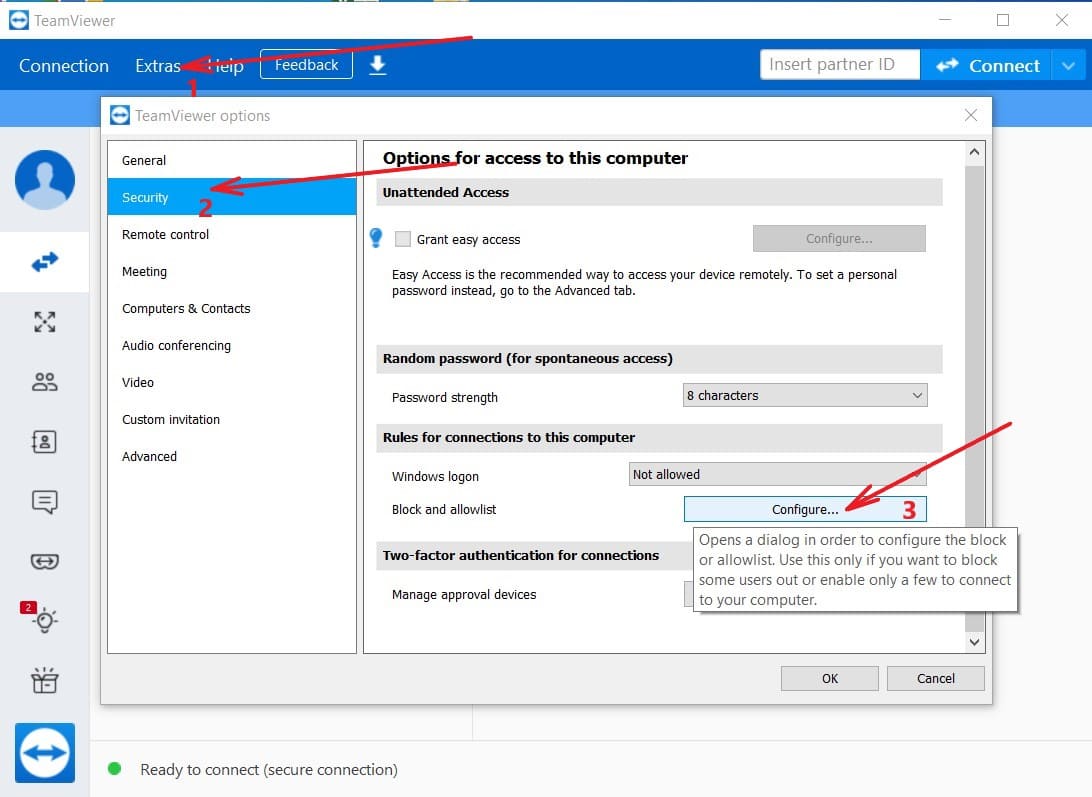

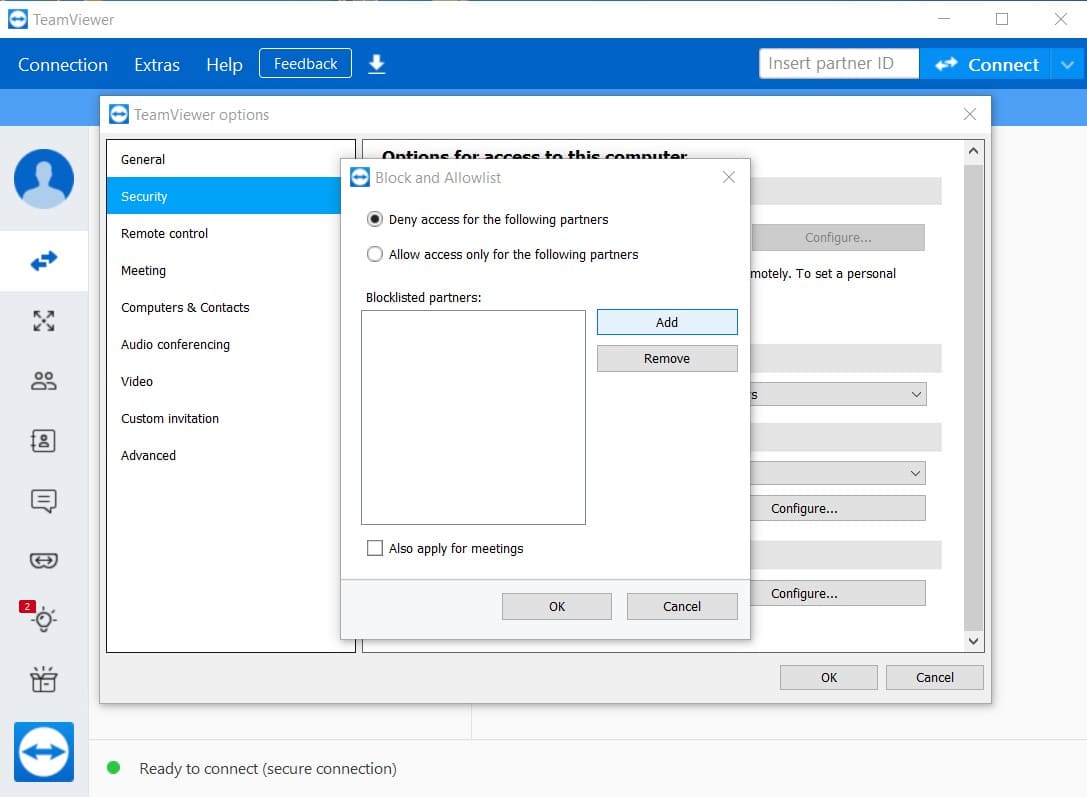

Crea una lista blanca y una lista negra – TeamViewer te permite crear listas blancas y negras para controlar el acceso a un equipo. Una lista blanca te permite limitar el acceso a usuarios específicos con una cuenta de TeamViewer que hayan sido añadidos a la lista. Crear una lista negra te permite denegar el acceso a las entidades incluidas en ella y evitar posibles riesgos de seguridad en TeamViewer.

Para hacerlo, haz clic en:

Extras > Opciones > Seguridad > Configurar

Luego elige “Denegar el acceso a los siguientes socios” para crear una lista negra o “Permitir el acceso solo a los siguientes socios” para crear una lista blanca.

-

Verifica y actualiza la lista de usuarios de confianza – Verifica que reconozcas todos los dispositivos de confianza desde tu perfil de TeamViewer. Al acceder a la sección de Dispositivos de Confianza, elimina aquellos que no reconozcas o que no deban tener acceso al equipo en cuestión.

-

Usa una contraseña segura – Al acceder a TeamViewer o a cualquier otra aplicación, es necesario utilizar una contraseña fuerte. Las contraseñas triviales o predeterminadas facilitan que los hackers o usuarios malintencionados comprometan tu cuenta de TeamViewer.

-

Implementa la autenticación en dos pasos – TeamViewer se puede configurar para usar la autenticación en dos factores al establecer una conexión. Será necesario ingresar un código de seguridad adicional al conectarte con la aplicación. Se recomienda encarecidamente activar esta función, ya que elimina muchos de los riesgos de seguridad asociados a credenciales comprometidas.

-

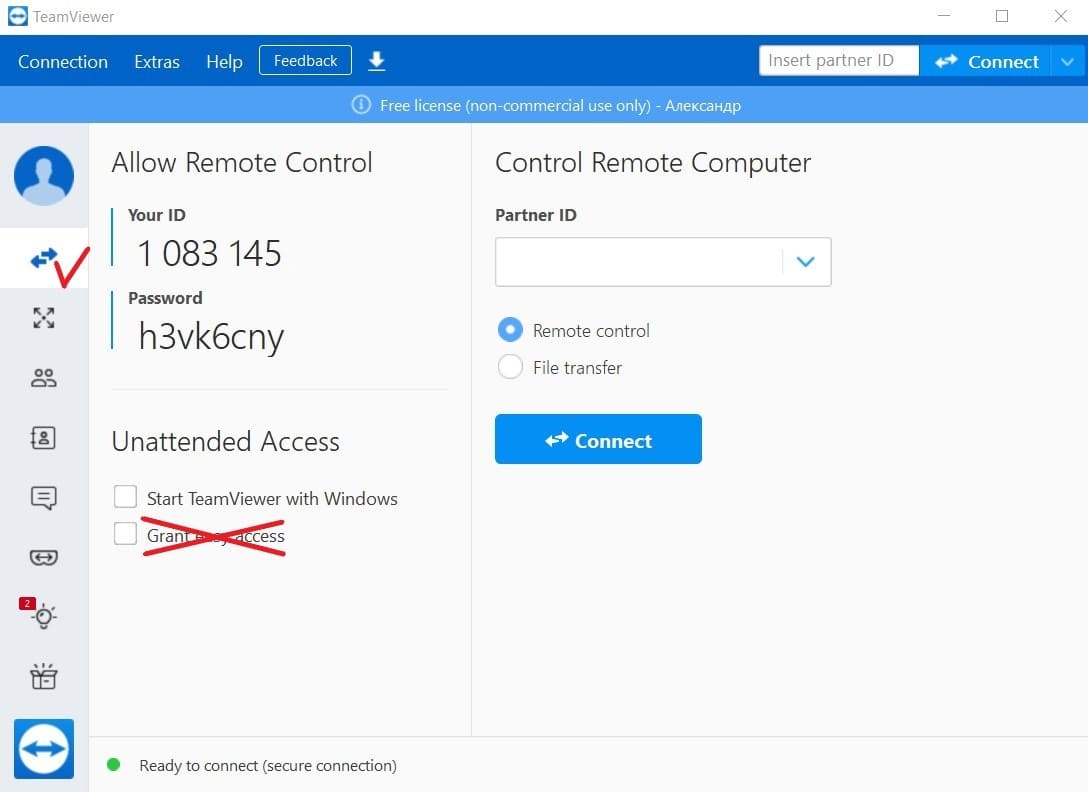

Desactiva el acceso fácil – La opción de acceso fácil permite que los dispositivos se conecten a TeamViewer sin necesidad de una contraseña. Desmarca esta opción en la sección de Control Remoto para aumentar la seguridad. Todas las conexiones de TeamViewer deben requerir una contraseña.

-

Evita el uso en servidores o equipos con privilegios – Los posibles riesgos de seguridad asociados a TeamViewer lo convierten en una opción poco adecuada para acceder a servidores críticos para el negocio o a computadoras con privilegios elevados. El uso de TeamViewer en este tipo de equipos debe estar restringido a administradores experimentados que comprendan las limitaciones de seguridad de la herramienta y sepan cómo utilizar el software de forma segura.

-

Usa una VPN – Una red privada virtual (VPN) cifra la transmisión de datos, lo que hace imposible que los hackers roben información o comprometan credenciales. Las VPN protegen tus datos en cualquier tipo de aplicación de acceso remoto.

-

Supervisa el uso organizacional de TeamViewer – Mantener la seguridad requiere que una organización supervise cómo los empleados utilizan TeamViewer. Esto incluye comprender qué puertos utiliza la aplicación y cómo afecta a otras herramientas de software. Una empresa puede permitir que los usuarios accedan a ciertos recursos informáticos mediante TeamViewer, pero restringir el acceso a servidores o equipos que almacenan datos sensibles. El uso debe ser supervisado para garantizar que todos los empleados cumplan con estas políticas.

Si tienes problemas de conexión con TeamViewer después de realizar estos ajustes, descubre cuáles son los problemas más comunes de TeamViewer y cómo solucionarlos.

Centro de seguridad: gestión centralizada de seguridad de TeamViewer

El sistema centralizado de gestión de seguridad se vuelve esencial para mantener la visibilidad, el control y la reducción de riesgos a medida que las organizaciones amplían el uso de TeamViewer entre equipos, usuarios y dispositivos.

TeamViewer respondió a este desafío introduciendo el Centro de Seguridad a mediados de 2025 como parte de una actualización de la interfaz administrativa de TeamViewer ONE. Los usuarios pudieron obtener esta nueva característica en la nueva versión 15.67.3 de TeamViewer, que fue lanzada en junio de 2025. Esta función está desarrollada para permitir a los administradores monitorear, acceder e imponer políticas de seguridad en todo su entorno TeamViewer.

Comprendiendo el Centro de Seguridad de TeamViewer

El Centro de Seguridad es un panel de seguridad centralizado que permite a los administradores de TI obtener una visión completa de la postura de seguridad de una organización. A través de este, pueden acceder fácilmente a configuraciones recomendadas e informes de seguridad. Esto facilita a los administradores identificar vulnerabilidades, mantener una protección constante y aplicar las mejores prácticas en todos los dispositivos y usuarios de la organización.

Los administradores pueden utilizar el Centro de Seguridad para simplificar la gestión de la seguridad. Pueden acceder a diferentes herramientas para monitorear el cumplimiento, administrar configuraciones de seguridad y manejar riesgos de seguridad en las plataformas y dispositivos conectados a TeamViewer.

Convirtiendo los 10 Pasos de Seguridad en Acción con el Centro de Seguridad

El Centro de Seguridad complementa los 10 pasos de seguridad al extender sus protecciones desde cuentas y dispositivos individuales de TeamViewer hasta el nivel organizacional. Reduce la carga de configurar los ajustes de seguridad uno por uno para cada dispositivo y usuario. Los administradores de TI pueden fácilmente:

- • Validar y aplicar configuraciones de seguridad requeridas: Los administradores de TI pueden ver y hacer cumplir la configuración de seguridad en todos los usuarios y dispositivos.

- • Detectar y neutralizar riesgos de seguridad: El panel de seguridad proporciona visibilidad inmediata de los problemas de seguridad emergentes y permite a los administradores neutralizarlos lo antes posible.

- • Mantener una aplicación uniforme de las políticas: El sistema aplica automáticamente las políticas de manera coherente en toda la organización para reducir el riesgo de prácticas de seguridad inconsistentes.

Las organizaciones obtienen un enfoque de seguridad potente y en capas al combinar los 10 pasos de seguridad con el Centro de Seguridad. Los 10 pasos mencionados anteriormente juegan un papel importante en la protección de cuentas individuales, y el Centro de Seguridad permite escalar la seguridad para empresas de manera efectiva. El Centro de Seguridad ofrece el mayor valor a:

- • Administradores de TI: El panel de gestión centralizado del Centro de Seguridad simplifica la supervisión y aplicación de la seguridad. De esta manera, se facilita la gestión y protección de entornos a gran escala.

- • Empresas: El Centro de Seguridad ayuda a empresas de todos los tamaños a mantener los estándares de seguridad adecuados en toda la organización.

- • Entornos orientados al cumplimiento: Muchas industrias siguen requisitos estrictos de cumplimiento y seguridad para sus usuarios y dispositivos. El Centro de Seguridad ayuda a estas industrias a cumplir con esos estándares.

- • Proveedores de Servicios Gestionados (MSPs): El Centro de Seguridad permite a los MSPs gestionar la seguridad para diferentes clientes. Esto les ayuda a mejorar la supervisión de la seguridad y acelerar los tiempos de respuesta.

- • Usuarios empresariales e individuales: El Centro de Seguridad, cuando se integra con tu marco de seguridad, mejora tu postura general de seguridad. Así, los usuarios individuales y las organizaciones pueden tener una experiencia TeamViewer altamente segura.

HelpWire - Alternativa gratuita y segura a TeamViewer

A medida que aumentan las preocupaciones sobre la seguridad del software de acceso remoto, HelpWire surge como una alternativa a TeamViewer gratuita, confiable y de alto rendimiento. Diseñado para uso personal, empresarial y profesional, HelpWire combina facilidad de acceso con sólidas medidas de seguridad para garantizar que sus datos y dispositivos permanezcan seguros.

Funciones avanzadas sin restricciones

HelpWire permite el acceso remoto a máquinas con Windows, Linux y macOS. Con una interfaz fácil de usar, puedes establecer sesiones remotas de forma rápida y sencilla, eliminando la necesidad de configuraciones extensas o complicadas. Está diseñado para ofrecer soporte remoto y conectividad de dispositivos sin complicaciones para usuarios de todos los niveles.

¿Por qué elegir HelpWire en lugar de TeamViewer?

TeamViewer ha sido un nombre de confianza en software de acceso remoto durante años, pero su historial de incidentes de seguridad, incluidos fraudes de phishing, robo de credenciales y el ciberataque de 2024 atribuido a APT29, destaca los desafíos continuos para mantener la seguridad en plataformas de uso generalizado. En contraste, HelpWire aprovecha infraestructura de última generación y no presenta vulnerabilidades reportadas, ofreciendo a los usuarios una solución moderna y segura para necesidades de acceso remoto. Lea más sobre las principales características de seguridad de HelpWire.

Al elegir HelpWire, está optando por una herramienta moderna de soporte remoto que prioriza la seguridad mientras ofrece un rendimiento excepcional.

Preguntas frecuentes

Debido al historial de problemas de seguridad de TeamViewer, los expertos no lo recomiendan para redes empresariales que conectan máquinas críticas para el negocio con recursos de datos sensibles. Debe usarse con precaución debido a la posibilidad de que los hackers tomen el control de una máquina e infiltren una red a través de una sesión o cuenta de TeamViewer no segura.

Las empresas pueden mejorar la seguridad mediante el uso de un firewall corporativo que bloquee conexiones salientes desconocidas. La recopilación de registros del firewall identificará sesiones de TeamViewer que la empresa podría querer restringir. Se puede notificar a los usuarios que TeamViewer no está permitido en esas situaciones.

Los registros también mostrarán todo el tráfico que intenta acceder a TeamViewer. Esta información se puede utilizar para crear reglas de firewall que bloqueen direcciones IP y restrinjan el acceso a la red. Todas las conexiones salientes de TeamViewer pasan por el firewall. Se puede crear una política estricta de firewall que bloquee todo el tráfico entrante y solo abra el puerto 5938 para conexiones salientes.

Si se utiliza correctamente, TeamViewer puede ser seguro para uso personal. Sin embargo, TeamViewer aún presenta problemas de seguridad que pueden hacerlo inapropiado para su uso en una red corporativa. Puede ser fácil para los usuarios terminar una sesión colaborativa y olvidar cerrar la aplicación. Esto expone su equipo a accesos no autorizados por parte de cualquier persona al otro extremo de la conexión.