TeamViewer est-il sûr ? Tout sur la sécurité de TeamViewer

TeamViewer est-il sûr pour l’accès à distance ? Avec la montée des équipes mobiles, des solutions fiables et d’accès à distance sécurisé sont essentielles. Cet article explore la sécurité de TeamViewer, offrant 10 étapes pour renforcer la sécurité de TeamViewer et garantir un accès à distance sécurisé pour votre entreprise.

TeamViewer est-il sûr et sécurisé ?

TeamViewer utilise l’échange de clés RSA-4096 et le chiffrement AES 256 bits pour protéger la transmission des données. Il permet également aux utilisateurs de configurer l’authentification à deux facteurs afin qu’une connexion à distance ne puisse pas être établie uniquement avec un mot de passe. Ce sont des fonctionnalités de sécurité puissantes, mais pour traiter les risques de sécurité liés à TeamViewer, l’outil doit être correctement configuré et les utilisateurs doivent adopter une approche proactive.

Nous allons examiner les risques de sécurité passés de TeamViewer et les mesures que les utilisateurs peuvent prendre pour rendre la solution plus sécurisée. TeamViewer peut être sûr s’il est configuré correctement et si les utilisateurs prennent les mesures nécessaires pour protéger leurs sessions à distance. Cependant, selon les experts en sécurité, il pourrait être plus adapté à un usage individuel et privé qu’en tant que solution d’accès à distance pour une grande entreprise.

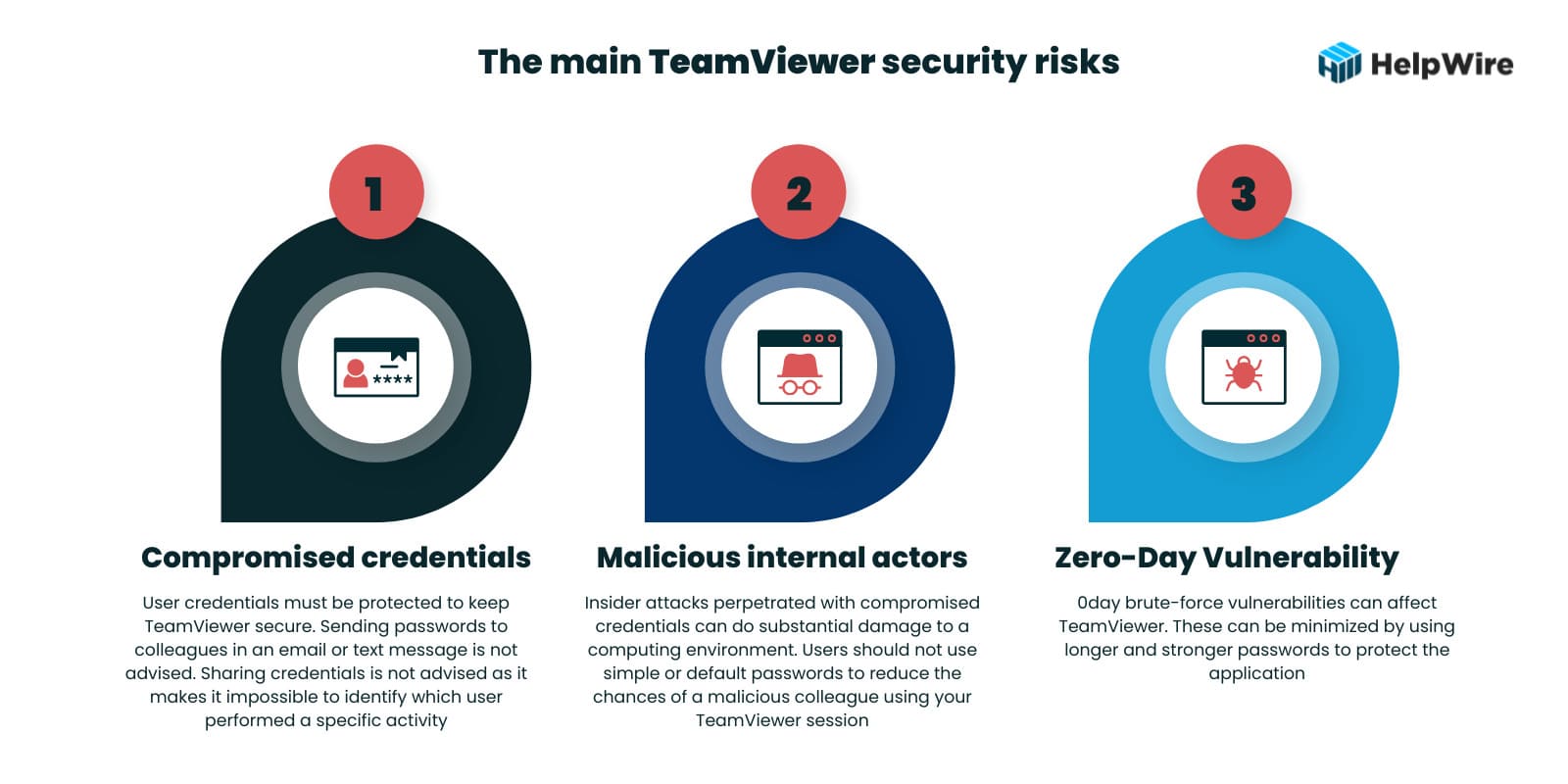

Quels sont les principaux risques de sécurité de TeamViewer ?

Après avoir examiné les problèmes de sécurité précédents, la question peut être « TeamViewer est-il sûr maintenant ? » La majorité des problèmes de sécurité liés à TeamViewer se répartissent en trois catégories.

- • Identifiants compromis – Les identifiants utilisateur doivent être protégés pour assurer la sécurité de TeamViewer. Il n’est pas conseillé d’envoyer des mots de passe à des collègues par e-mail ou par message texte. Le partage d’identifiants n’est pas recommandé car il devient impossible d’identifier quel utilisateur a effectué une activité spécifique.

- • Acteurs malveillants internes – Les attaques internes perpétrées avec des identifiants compromis peuvent causer d’importants dégâts dans un environnement informatique. Les utilisateurs ne doivent pas utiliser de mots de passe simples ou par défaut afin de réduire les risques qu’un collègue malveillant utilise votre session TeamViewer.

- • Vulnérabilités 0day – Les vulnérabilités 0day par force brute peuvent affecter TeamViewer. Elles peuvent être minimisées en utilisant des mots de passe plus longs et plus robustes pour protéger l’application.

De nombreux problèmes de sécurité TeamViewer sont liés à la faiblesse des mots de passe et au partage ou à la protection laxiste des identifiants utilisateur. Ces problèmes peuvent être résolus dans une certaine mesure par la sensibilisation des utilisateurs et l’application de politiques de mots de passe forts. Les limites sur la longueur des mots de passe TeamViewer affectent leur robustesse et peuvent entraîner des vulnérabilités de sécurité.

Infractions de sécurité connues de TeamViewer

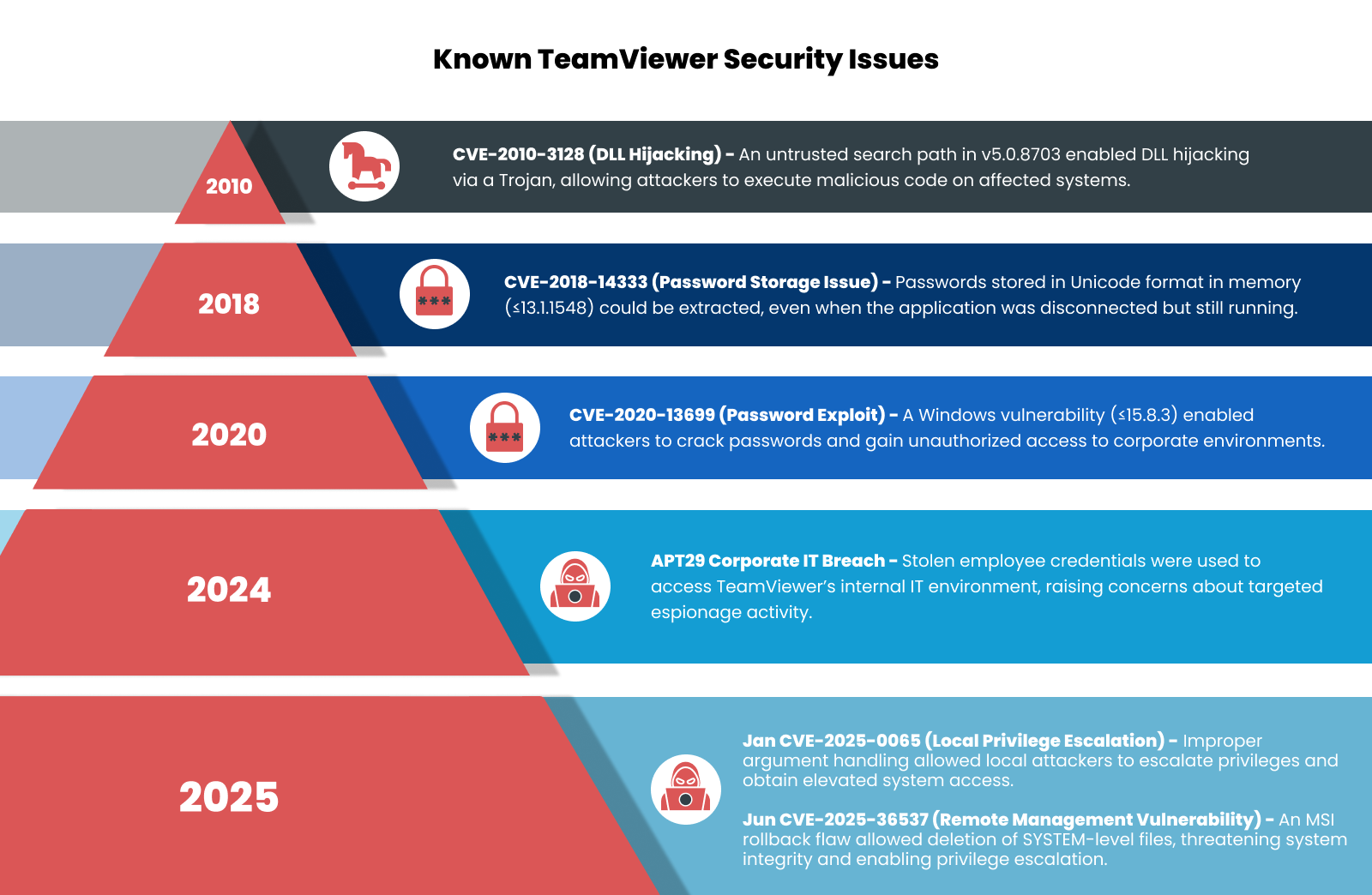

Examinons certains des problèmes de sécurité passés de TeamViewer afin de mieux comprendre les types de vulnérabilités que présente ce logiciel. Plusieurs problèmes de sécurité notables ont affecté cet outil au fil du temps.

- • 2010 – TeamViewer présentait une vulnérabilité CVE-2010-3128 dans la version 5.0.8703 qui permettait aux attaquants d’effectuer des attaques de DLL à l’aide d’un cheval de Troie.

- • 2016 – TeamViewer a fait face à des violations de sécurité qui ont permis à des attaquants d’accéder à des comptes utilisateurs et d’effectuer des transactions non autorisées. Cet incident a renforcé le besoin de mots de passe forts et uniques ainsi qu’une gestion sécurisée des comptes.

- • 2017 – Une vulnérabilité permettait à des pirates de prendre le contrôle des appareils des utilisateurs pendant des sessions actives. TeamViewer a rapidement résolu ce problème, soulignant l’importance d’activer l’authentification à deux facteurs et de maintenir les logiciels à jour pour se protéger contre ce type de menace.

- • 2018 – Une faille de sécurité CVE-2018-14333 affectait toutes les versions jusqu’à 13.1.1548. Ce problème impliquait que les mots de passe étaient stockés au format Unicode dans la mémoire du processus, ce qui pouvait être exploité par les attaquants si TeamViewer était déconnecté mais toujours en cours d’exécution.

- • 2020 – Une vulnérabilité importante CVE-2020-13699 dans la version Windows de TeamViewer permettait potentiellement aux hackers de déchiffrer les mots de passe et d’accéder aux systèmes de l’entreprise. Cela concernait les versions jusqu’à 15.8.3.

La vulnérabilité identifiée en 2020 était présente dans toutes les versions antérieures de l’outil à partir de la version 8. Une fois découverte, elle a été corrigée avec des correctifs pour les versions concernées. Ce fait souligne l’importance de mettre à jour TeamViewer avec les derniers correctifs disponibles pour la version que vous utilisez et de migrer vers les nouvelles versions qui peuvent offrir une sécurité renforcée. La meilleure défense contre les risques de sécurité de TeamViewer est d’utiliser la version 15.8.3 ou une version ultérieure du logiciel.

• 2024 – TeamViewer a subi une cyberattaque attribuée à APT29, un groupe de hackers russes soutenu par l’État, également connu sous le nom de “Cozy Bear” ou “Midnight Blizzard”. Les attaquants ont accédé à l’environnement informatique interne de TeamViewer en utilisant les identifiants d’un employé. TeamViewer a indiqué qu’aucune preuve de compromission des données clients ou de l’infrastructure du produit n’avait été trouvée.

• 2025 – TeamViewer a connu plusieurs incidents de sécurité, y compris des vulnérabilités multiples avec des scores CVSS de 7.0 ou plus. Il s’agit de :

CVE-2025-0065 : Vulnérabilité d’escalade de privilèges locaux hautement critique (janvier 2025)

En janvier 2025, une vulnérabilité d’escalade de privilèges locaux à haut risque a été découverte dans les applications client et hôte Windows de TeamViewer. En raison de ce problème de sécurité, des attaquants ayant un accès local pouvaient obtenir des privilèges élevés via une mauvaise gestion des délimiteurs d’arguments dans l’exécutable du service. Cet incident de sécurité est survenu à cause d’une neutralisation incorrecte des entrées d’arguments, permettant l’escalade de privilèges.

Impact : Les attaquants ayant un accès local pouvaient obtenir des privilèges système accrus.

Résolution : TeamViewer a publié un correctif de sécurité dans la version 15.62 pour corriger cette vulnérabilité. Il a été fortement recommandé aux utilisateurs de passer à la version 15.62 ou ultérieure pour supprimer ce risque.

CVE-2025-36537 : Risque d’escalade de privilèges par la gestion à distance (juin 2025)

En juin 2025, une vulnérabilité de sécurité critique a été découverte dans TeamViewer, affectant ses fonctionnalités de gestion à distance. Cette vulnérabilité permettait à des utilisateurs locaux non privilégiés de supprimer des fichiers de niveau SYSTEM à l’aide de la méthode de restauration MSI. Cela exploite une mauvaise attribution des permissions sur des ressources cruciales. Le problème concernait surtout les déploiements utilisant les modules Surveillance, Sauvegarde ou Gestion des correctifs.

Impact : La vulnérabilité de gestion à distance permet de supprimer des fichiers de niveau SYSTEM, compromettant ainsi l’intégrité du système ou provoquant une élévation de privilèges.

Résolution : TeamViewer a corrigé la vulnérabilité avec la publication de la version 15.67 et a conseillé aux utilisateurs des modules de gestion à distance de mettre à jour leur application immédiatement.

Face à de tels incidents, il est crucial que les utilisateurs mettent en place des mesures de sécurité robustes lors de l’utilisation d’outils d’accès à distance comme TeamViewer. Cela inclut l’activation de l’authentification à deux facteurs, l’utilisation de mots de passe forts et uniques, et la surveillance régulière de l’activité du compte pour détecter tout accès non autorisé. Il est également essentiel de rester informé des dernières mises à jour de sécurité et des correctifs fournis par TeamViewer afin de réduire les risques potentiels.

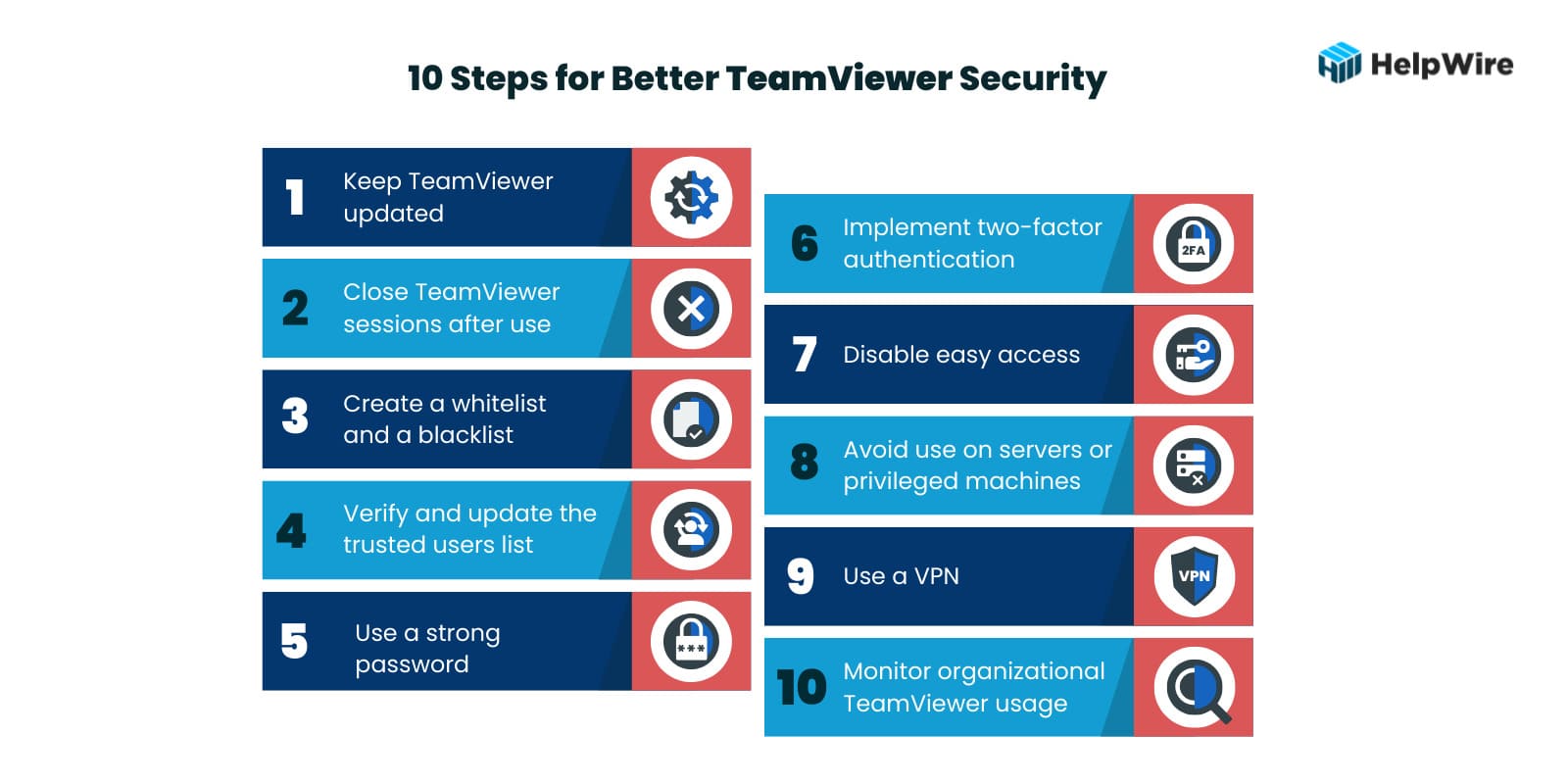

10 étapes pour augmenter la sécurité de TeamViewer

Est-il sûr d’utiliser TeamViewer ? La manière dont l’outil est configuré et utilisé est un facteur déterminant pour la sécurité de TeamViewer en tant que solution d’accès à distance. Les dix étapes et conseils suivants proposent une combinaison de paramètres de configuration et de comportements ou d’actions de l’utilisateur qui renforcent la sécurité de TeamViewer.

-

Maintenez TeamViewer à jour – Installez les mises à jour les plus récentes ainsi que tous les correctifs de sécurité dès leur publication. De nombreux utilisateurs installent le programme et ne le mettent jamais à jour tant qu’il fonctionne. C’est dangereux, car utiliser une version obsolète peut offrir aux pirates un accès à vos systèmes.

-

Fermez les sessions TeamViewer après utilisation – N’exécutez pas TeamViewer en arrière-plan pour y revenir lorsque nécessaire. Les bonnes pratiques consistent à fermer la session lorsqu’elle n’est pas utilisée et à la redémarrer uniquement en cas de besoin. Assurez-vous que TeamViewer ne se lance pas automatiquement au redémarrage de votre ordinateur. Laisser une session ouverte peut permettre à des pirates d’accéder à votre machine et au réseau de l’entreprise.

-

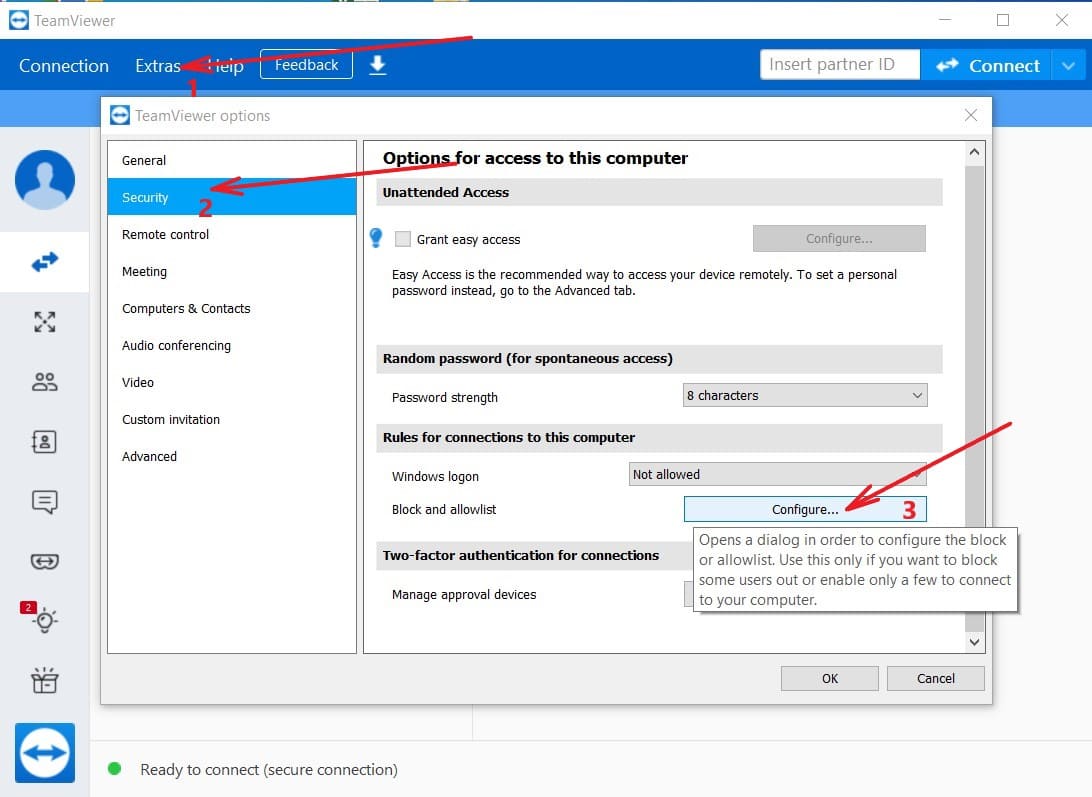

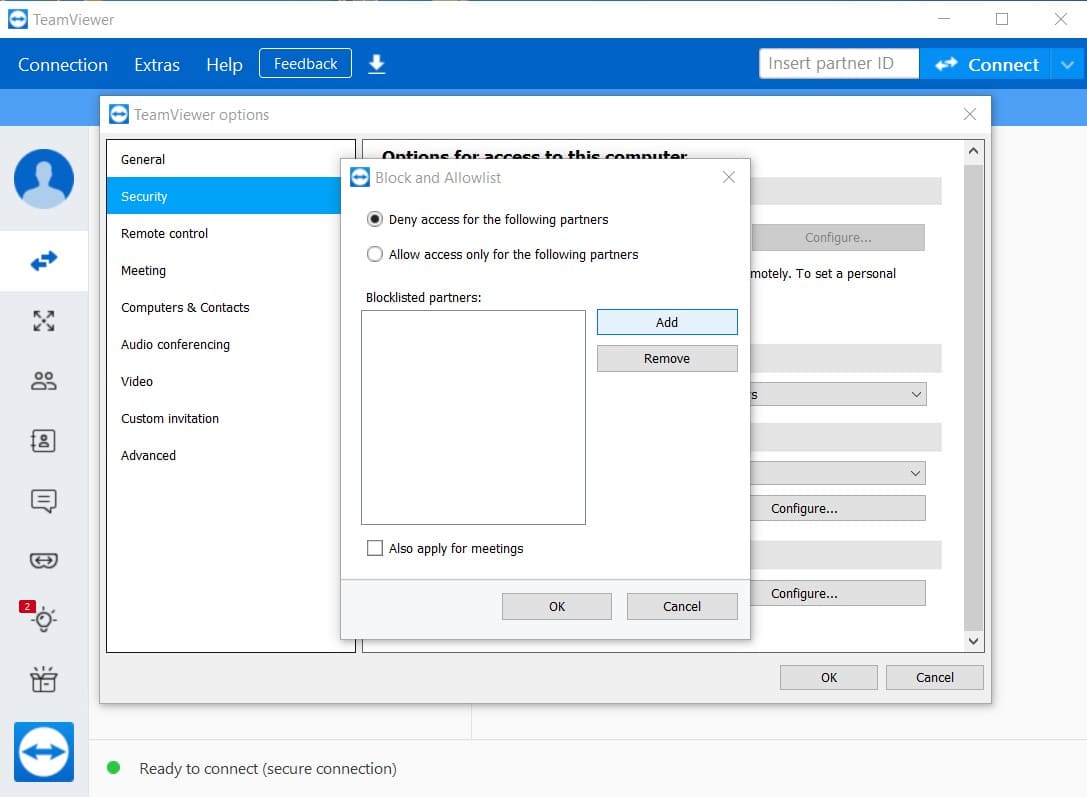

Créez une liste blanche et une liste noire – TeamViewer permet de créer des listes blanches et noires pour contrôler l’accès à une machine. Une liste blanche vous permet de limiter l’accès à certains utilisateurs disposant d’un compte TeamViewer, ajoutés manuellement à la liste. En créant une liste noire, vous pouvez refuser l’accès aux entités présentes sur cette liste et ainsi éviter des risques potentiels pour la sécurité via TeamViewer.

Pour cela, cliquez sur :

Extras > Options > Sécurité > Configurer

Puis sélectionnez « Refuser l’accès aux partenaires suivants » pour créer une liste noire, ou « Autoriser uniquement les partenaires suivants à accéder » pour créer une liste blanche.

-

Vérifiez et mettez à jour la liste des utilisateurs approuvés – Assurez-vous de reconnaître tous les appareils de confiance dans votre profil TeamViewer. En accédant à la section « Appareils de confiance », supprimez ceux que vous ne reconnaissez pas ou qui ne devraient plus avoir accès à la machine en question.

-

Utilisez un mot de passe robuste – Lors de l’accès à TeamViewer ou à toute autre application, il est essentiel d’utiliser un mot de passe fort. Des mots de passe simples ou par défaut facilitent la compromission de votre compte TeamViewer par des hackers ou des personnes malveillantes.

-

Activez l’authentification à deux facteurs – TeamViewer peut être configuré pour utiliser l’authentification à deux facteurs lors de l’établissement d’une connexion. Vous devrez saisir un code de sécurité supplémentaire lors de la connexion avec l’application. L’authentification à deux facteurs est fortement recommandée car elle élimine de nombreux risques liés à des identifiants compromis.

-

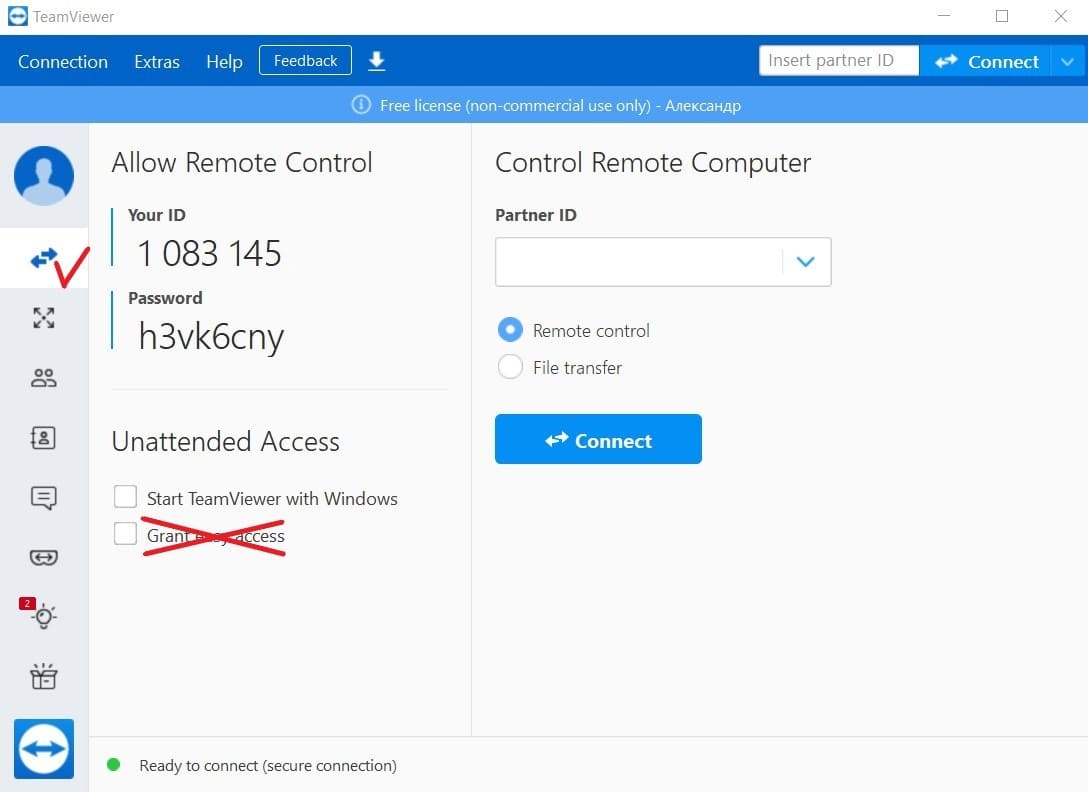

Désactivez l’accès facile – L’option d’accès facile permet aux appareils de se connecter à TeamViewer sans mot de passe. Décochez cette option dans la section Contrôle à distance pour renforcer la sécurité. Toutes les connexions TeamViewer doivent nécessiter un mot de passe.

-

Évitez l’utilisation sur les serveurs ou machines à privilèges – Les risques potentiels de sécurité liés à TeamViewer en font un choix inadapté pour accéder aux serveurs critiques pour l’entreprise ou aux ordinateurs avec privilèges élevés. L’utilisation de TeamViewer sur ces types de machines doit être limitée aux administrateurs expérimentés qui comprennent les limites de sécurité de l’outil et savent l’utiliser en toute sécurité.

-

Utilisez un VPN – Un réseau privé virtuel (VPN) chiffre la transmission des données, rendant impossible pour les hackers de voler des informations ou de compromettre des identifiants. Les VPN protègent vos données pour tout type d’application d’accès à distance.

-

Surveillez l’utilisation de TeamViewer au sein de l’organisation – Maintenir la sécurité nécessite que l’organisation surveille comment ses employés utilisent TeamViewer. Cela inclut la compréhension des ports utilisés par l’application et de son impact sur d’autres logiciels. Une entreprise peut autoriser certains utilisateurs à accéder à une partie des ressources informatiques via TeamViewer, tout en leur interdisant l’accès aux serveurs ou ordinateurs contenant des données sensibles. L’utilisation doit être surveillée afin de garantir que ces politiques soient respectées par tous les employés.

Si vous rencontrez des problèmes de connexion avec TeamViewer après ces réglages, découvrez quels sont les problèmes les plus courants de TeamViewer et comment les résoudre.

Centre de sécurité : Gestion centralisée de la sécurité de TeamViewer

Le système centralisé de gestion de la sécurité devient essentiel pour maintenir la visibilité, le contrôle et la réduction des risques à mesure que les organisations étendent leur utilisation de TeamViewer à travers les équipes, les utilisateurs et les appareils.

TeamViewer a répondu à ce défi en introduisant le Security Center à la mi-2025 dans le cadre d’une mise à jour de l’interface d’administration TeamViewer ONE. Les utilisateurs ont pu obtenir cette nouvelle fonctionnalité dans la nouvelle version 15.67.3 de TeamViewer, sortie en juin 2025. Cette fonctionnalité a été développée pour permettre aux administrateurs de surveiller, d’accéder et d’imposer des politiques de sécurité dans l’ensemble de leur environnement TeamViewer.

Comprendre le Centre de sécurité TeamViewer

Le Centre de Sécurité est un tableau de bord centralisé qui permet aux administrateurs informatiques d’obtenir une vue complète de la posture de sécurité de l’organisation. Ainsi, ils peuvent facilement accéder aux paramètres recommandés et aux rapports de sécurité. Cela facilite l’identification des vulnérabilités, le maintien d’une protection cohérente et l’application des meilleures pratiques pour tous les appareils et utilisateurs de l’organisation.

Les administrateurs peuvent utiliser le Centre de Sécurité pour simplifier la gestion de la sécurité. Ils peuvent accéder à différents outils pour surveiller la conformité, gérer les paramètres de sécurité et traiter les risques de sécurité sur les plateformes et appareils connectés à TeamViewer.

Transformer les 10 étapes de sécurité en actions avec le Centre de sécurité

Le Centre de Sécurité complète les 10 étapes de sécurité en étendant leur protection des comptes TeamViewer et appareils individuels au niveau organisationnel. Il réduit la charge liée à la configuration des paramètres de sécurité un par un pour chaque appareil et utilisateur. Les administrateurs informatiques peuvent facilement :

- • Valider et appliquer les configurations de sécurité requises : Les administrateurs informatiques peuvent visualiser et appliquer les paramètres de sécurité sur l’ensemble des utilisateurs et des appareils.

- • Détecter et neutraliser les risques de sécurité : Le tableau de bord de sécurité offre une visibilité immédiate sur les nouveaux problèmes de sécurité et permet aux administrateurs de les neutraliser dès leur apparition.

- • Maintenir une application uniforme des politiques : Le système applique automatiquement les politiques de manière homogène à travers l’organisation afin de réduire le risque de pratiques de sécurité incohérentes.

Les organisations bénéficient d’une solution de sécurité puissante et multicouche en combinant les 10 étapes de sécurité avec le Centre de Sécurité. Les 10 étapes mentionnées ci-dessus jouent un rôle important dans la sécurisation des comptes individuels, et le Centre de Sécurité permet de généraliser efficacement la sécurité à l’échelle des entreprises. Le Centre de Sécurité offre la plus grande valeur pour :

- • Administrateurs IT : Le tableau de bord centralisé du Centre de Sécurité simplifie la surveillance et l’application des règles de sécurité. Cela facilite la gestion et la sécurisation des environnements à grande échelle.

- • Entreprises : Le Centre de Sécurité aide les entreprises de toutes tailles à maintenir des standards de sécurité appropriés à travers l’organisation.

- • Environnements soumis à la conformité : De nombreux secteurs suivent des exigences strictes en matière de conformité et de sécurité pour leurs utilisateurs et appareils. Le Centre de Sécurité aide ces secteurs à respecter ces standards.

- • Fournisseurs de Services Managés (MSP) : Le Centre de Sécurité permet aux MSP de gérer la sécurité de leurs différents clients. Cela les aide à améliorer la surveillance de la sécurité et à accélérer les temps de réponse.

- • Utilisateurs en entreprise et individuels : Le Centre de Sécurité, lorsqu’il est intégré à votre cadre de sécurité, renforce votre posture globale en matière de sécurité. Ainsi, les utilisateurs individuels comme les organisations bénéficient d’une expérience TeamViewer hautement sécurisée.

HelpWire - Alternative gratuite et sécurisée à TeamViewer

Alors que les préoccupations concernant la sécurité des logiciels d’accès à distance augmentent, HelpWire s’impose comme une alternative à TeamViewer gratuite, performante et fiable. Conçu pour une utilisation personnelle, professionnelle et en entreprise, HelpWire allie facilité d’accès et mesures de sécurité robustes afin de garantir la sécurité de vos données et de vos appareils.

Fonctionnalités avancées sans contraintes

HelpWire permet l’accès à distance aux machines Windows, Linux et macOS. Grâce à une interface conviviale, vous pouvez établir des sessions à distance rapidement et facilement, sans avoir besoin de configurations longues ou compliquées. Il est conçu pour offrir une assistance à distance fluide et une connectivité des appareils pour les utilisateurs de tous niveaux.

Pourquoi choisir HelpWire plutôt que TeamViewer ?

TeamViewer est un nom de confiance dans le domaine des logiciels d’accès à distance depuis des années, mais son historique d’incidents de sécurité, incluant des arnaques de phishing, des vols d’identifiants et la cyberattaque de 2024 attribuée à APT29, met en lumière les défis permanents liés au maintien de la sécurité sur les plateformes largement utilisées. En revanche, HelpWire s’appuie sur une infrastructure de pointe et ne présente aucune vulnérabilité signalée, offrant aux utilisateurs une solution moderne et sécurisée pour leurs besoins d’accès à distance. En savoir plus sur les principales fonctionnalités de sécurité de HelpWire.

En choisissant HelpWire, vous optez pour un outil de support à distance moderne qui privilégie la sécurité tout en offrant des performances exceptionnelles.

FAQ

En raison des antécédents de problèmes de sécurité de TeamViewer, les experts ne le recommandent pas pour les réseaux d’entreprise qui connectent des machines critiques à des ressources de données sensibles. Il doit être utilisé avec précaution en raison de la possibilité pour des hackers de prendre le contrôle d’une machine et d’infiltrer un réseau à partir d’une session ou d’un compte TeamViewer non sécurisé.

Les entreprises peuvent renforcer leur sécurité en utilisant un pare-feu d’entreprise qui bloque les connexions sortantes inconnues. La collecte des journaux à partir du pare-feu permettra d’identifier les sessions TeamViewer qu’une entreprise pourrait vouloir restreindre. Les utilisateurs peuvent être informés que TeamViewer n’est pas autorisé dans ces situations.

Les journaux montreront également tout le trafic essayant d’accéder à TeamViewer. Ces informations peuvent être utilisées pour créer des règles de pare-feu afin de bloquer des adresses IP et restreindre l’accès au réseau. Toutes les connexions sortantes TeamViewer passent par le pare-feu. Une politique stricte de pare-feu peut être créée pour bloquer tout le trafic entrant et n’ouvrir que le port 5938 pour les connexions sortantes.

S’il est utilisé correctement, TeamViewer peut être sûr pour un usage personnel. Cependant, TeamViewer présente encore des problèmes de sécurité qui peuvent en faire un choix inapproprié pour un réseau d’entreprise. Il peut être facile pour les utilisateurs de mettre fin à une session collaborative et d’oublier de fermer l’application. Cela expose leur ordinateur à un accès non autorisé par toute personne à l’autre extrémité de la connexion.