So sichern Sie den Remote-Zugriff auf ein Firmennetzwerk

Die COVID-19-Pandemie war für umfassende Veränderungen in allen Bereichen der Gesellschaft verantwortlich. Die Menschen mussten sich an eine neue Lebensweise anpassen, um sich selbst zu schützen und die Ausbreitung der Krankheit einzudämmen.

Eine direkte Reaktion aus der Geschäftswelt ist die Zunahme der Anzahl von Mitarbeitern, die remote arbeiten. Dieser Anstieg hat es für Unternehmen äußerst wichtig gemacht, einen sicheren Fernzugriff auf ihre internen Netzwerke bereitzustellen, um einen nahtlosen und ununterbrochenen Arbeitsprozess zu gewährleisten und gleichzeitig alle Unternehmensressourcen zu schützen.

Die Bedeutung von sicherem Fernzugriff

Eine externe Belegschaft stellt neue und vielfältige Cybersecurity-Bedrohungen dar, die angegangen werden müssen, um sensible Daten und Geschäftsressourcen zu schützen. Es müssen schwierige Herausforderungen gelöst werden, um eine robuste Sicherheit für den Fernzugriff bereitzustellen. Die folgenden Hindernisse erschweren die Implementierung eines Fernzugriffs-Sicherheitssystems.

Gründe, warum Unternehmen ihr Netzwerk beim Fernzugriff schützen müssen

✦ Remote-Mitarbeiter müssen eine öffentliche Internetverbindung nutzen, um mit den Unternehmenssystemen zu kommunizieren. Unbefugte Akteure mit Zugriff auf ungeschützte Übertragungsprotokolle können wertvolle und sensible Daten stehlen.

✦ Remote-Mitarbeiter und ihre Geräte sind möglicherweise anfälliger für Phishing-Angriffe als Personen, die in einem traditionellen Büro arbeiten. Dies gilt insbesondere, wenn sie persönliche Geräte oder Computer nutzen, die möglicherweise nicht ausreichend gesichert sind. Mitarbeiter teilen das Gerät möglicherweise mit anderen Familienmitgliedern oder verwenden es privat und klicken versehentlich auf eine Phishing-Falle, die es durch die Firewalls oder E-Mail-Scanner des Unternehmens nicht geschafft hätte.

✦ Remote-Mitarbeiter benötigen einen neuen Satz von Werkzeugen, um die Funktionalität im Büro nachzubilden. Dies bringt zusätzliche Sicherheitsprobleme beim Fernzugriff mit sich, da jede Anwendung die Angriffsfläche für Cyberangriffe erweitert und neue Schwachstellen einführen kann.

Organisationen, die sich vom zentralisierten Büromodell entfernen, müssen sicherstellen, dass Remote-Verbindungen gesichert sind. Die Unfähigkeit, das erforderliche Sicherheitsniveau bereitzustellen, ist eine Einladung für Hacker, mit böswilligen Absichten wie dem Starten von Malware oder dem Einleiten einer Datenpanne in die Systeme eines Unternehmens einzudringen.

Bevor Organisationen bestimmen können, wie Remote-Zugriffe gesichert werden sollen, müssen sie die potenziellen Risiken für das Unternehmen verstehen. Nachfolgend sind einige der häufigsten Sicherheitsprobleme beim Remote-Zugriff aufgeführt, denen sich Unternehmen stellen müssen.

Hauptprobleme, die Unternehmen beim Remote-Zugriff für ihre Mitarbeiter angehen müssen

✦ Remote Geräte sind für Remote-Arbeiter eine Notwendigkeit. In einigen Fällen stellen Organisationen ihren Mitarbeitern die Hardware zur Verfügung, die sie für ihre Arbeit benötigen. Andere Unternehmen entscheiden sich dafür, den Mitarbeitern das Bring Your Own Device (BYOD)-Modell zu erlauben. Dies erschwert die Bemühungen des IT-Teams, die Geräte zu verwalten, und Benutzer können sich gegen die von ihrem Unternehmen gewünschte Sicherheitssoftware wehren.

✦ Veraltete oder zu großzügige Richtlinien für den Fernzugriff und Firewall-Regeln stellen eine erhebliche Bedrohung für Unternehmensdatenressourcen dar. Virtuelle private Netzwerke (VPNs), die zuvor von geschulten und autorisierten Technikern genutzt wurden, stehen nun möglicherweise der gesamten Remote-Arbeiter-Belegschaft zur Verfügung. Eine kompromittierte VPN-Verbindung kann Eindringlingen ermöglichen, auf alle Netzwerkressourcen zuzugreifen, nicht nur auf die des betroffenen Mitarbeiters.

✦ Die Überwachung von Remote-Aktivitäten kann schwierig sein und führt zu einem Mangel an Transparenz für die Netzwerk- und Sicherheitsteams. Ohne ausreichende Einblicke in Systemaktivitäten können die Teams keine Maßnahmen wie das Verhindern von Malware-Angriffen oder das Erkennen fortgeschrittener Bedrohungen durchführen.

✦ Schlechte Passwortpraktiken, wie die Wiederverwendung von Passwörtern oder das Vermischen von privaten und geschäftlichen Zugangsdaten, können dazu führen, dass persönliche und geschäftliche Systeme kompromittiert werden.

Wie Unternehmen die Herausforderung des sicheren Fernzugriffs bewältigen

Die Implementierung eines Sicherheitssystems unter Berücksichtigung von Fernzugriffsaspekten stellt Unternehmen und ihre Mitarbeitenden vor erhebliche Herausforderungen. Unternehmen sollten die Aufgabe, die Sicherheit des Fernzugriffs zu verbessern, methodisch angehen, da viele verschiedene Komponenten zusammenarbeiten müssen, um das von einer remote arbeitenden Belegschaft erforderliche Sicherheitsniveau zu gewährleisten.

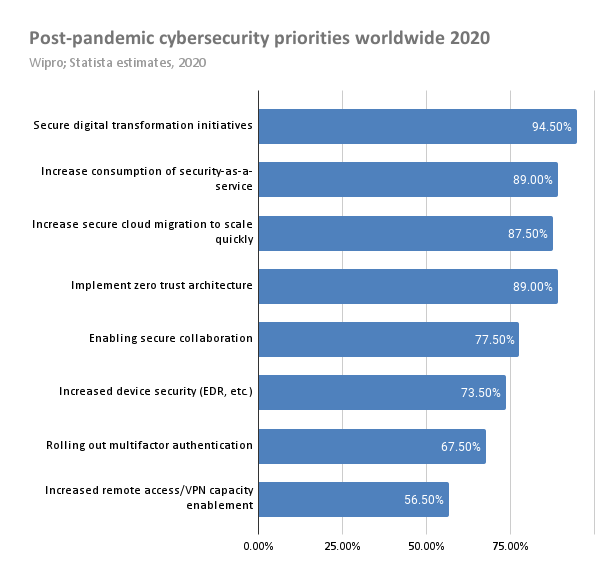

Das Diagramm aus dem State of Cybersecurity Report 2020 von Wipro und Statista-Schätzungen zeigt, wie die Befragten einer globalen Umfrage ihre Maßnahmen priorisieren, um nach dem Ausbruch von COVID-19 eine stärkere Cybersicherheit zu fördern.

Die Mehrheit der Unternehmen betrachtet die Absicherung digitaler Transformationsinitiativen als oberste Priorität. Dazu gehören Maßnahmen wie die Einbeziehung von IT-Sicherheitspersonal in alle wichtigen Geschäftsentscheidungen und die Schulung der Mitarbeiter in Bezug auf Cybersicherheitsrisiken. In vielen Fällen ist ein Wandel der Unternehmenskultur notwendig, um die digitale Transformation einer Organisation zu erreichen.

Weitere Prioritäten sind die verstärkte Nutzung von Security-as-a-Service und anderen Public-Cloud-Angeboten, um von innovativen Lösungen für sicheren Fernzugriff zu profitieren. Die Cloud ist eine sehr attraktive Option für kleinere Unternehmen, die möglicherweise nicht über das notwendige interne Sicherheitsexpertise verfügen, um einen sicheren Fernzugriff bereitzustellen.

Die Implementierung des Zero-Trust-Sicherheitsmodells steht ebenfalls ganz oben auf der Prioritätenliste. Dieses Modell bietet eine der besten Methoden für Fernzugriffssicherheit, indem es den Zugriff der Mitarbeitenden auf Ressourcen, die sie für ihre Arbeit nicht benötigen, eliminiert. Wir werden uns später in diesem Artikel näher mit Zero Trust befassen.

Der Einsatz von Fernsupport-Tools ist entscheidend dafür, dieses Problem erfolgreich zu lösen. Organisationen können ihre allgemeine Sicherheitslage verbessern, sich vor unerwünschtem Zugriff schützen und eine sichere sowie effektive Verwaltung des Fernzugriffs in professionellen Umgebungen gewährleisten, indem sie Remote-Support-Software als Schlüsselelement ihrer Sicherheitsstrategie integrieren.

Unternehmen können Remote-Access-Software wie HelpWire nutzen, um die Kommunikation zwischen entfernten Nutzer:innen und Mitarbeitern zu verbessern und zu sichern und gleichzeitig sichere Verbindungen zu Remote-Systemen aufzubauen.

Ziel von HelpWire ist es, unseren Nutzern und deren Kunden das sicherste Remote-Desktop-Support-Erlebnis zu bieten. Wir verwenden ein branchenweit anerkanntes Validierungssystem, verschlüsseln alle Sitzungen mit 256-Bit AES und TLS auf Unternehmensebene und nutzen AWS-Rechenzentren zum Hosting der Cloud-Infrastruktur.

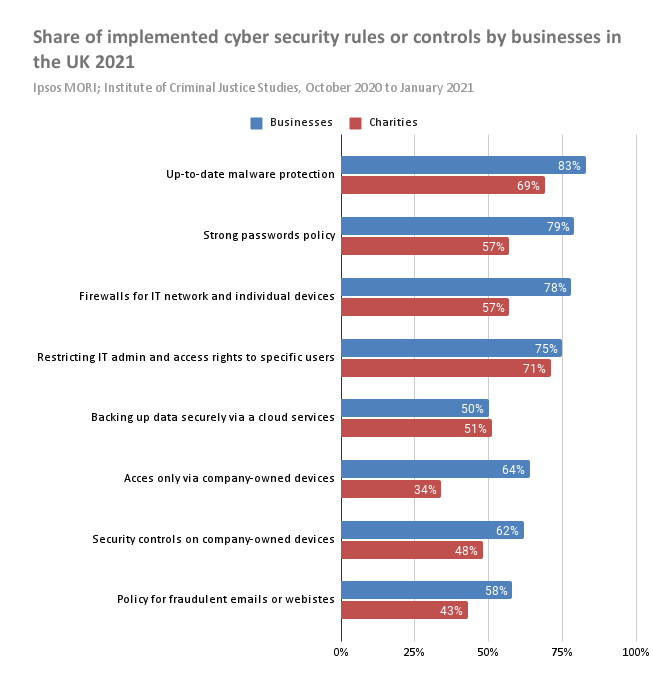

Das nächste Diagramm, auf das wir Ihre Aufmerksamkeit lenken möchten, zeigt den Prozentsatz der Organisationen, die bereits spezifische Cybersicherheitsrichtlinien oder -kontrollen eingeführt haben. Die Umfrage wurde von Ipsos MORI und dem Institute of Criminal Justice Studies im Vereinigten Königreich durchgeführt und trägt den Namen Cyber Security Breaches Survey 2021. Die Tabelle listet Unternehmen und gemeinnützige Organisationen getrennt auf, und in fast allen Fällen ist die Nutzung dieser Maßnahmen durch Unternehmen höher als bei gemeinnützigen Organisationen. Wir werden uns darauf konzentrieren, wie Unternehmen diese Richtlinien und Kontrollen umsetzen.

Die Aktualisierung des Malware-Schutzes wird von den Befragten als sehr wichtig erachtet, über 80 % der Unternehmen führen diese Aufgabe durch. Die zunehmende Verbreitung von Ransomware macht es für alle Organisationen zu einer hohen Priorität, Malware von internen Systemen fernzuhalten.

Starke Passwort-Richtlinien werden von 79 % der Unternehmen umgesetzt. Schwache und Standardpasswörter sind für viele Sicherheitsprobleme beim Fernzugriff verantwortlich. Mitarbeiter zum Einsatz starker Passwörter zu zwingen und regelmäßige Passwortänderungen zu fordern, erhöht die Sicherheit und fördert einen sicheren Fernzugriff.

Weitere Maßnahmen, die von der Mehrheit der befragten Unternehmen ergriffen werden, umfassen die Implementierung von netzwerkweiten Firewalls, die auch einzelne Geräte abdecken. Viele Unternehmen beschränken Administrator-Zugriffsrechte auf eine kontrollierte Gruppe von Mitarbeitern und erlauben den Zugriff nur über firmeneigene Geräte.

Bereitstellung eines sicheren Fernzugriffs für BYOD-Mitarbeiter

Unternehmen, die ihren Mitarbeitern das Modell “Bring Your Own Device” (BYOD) erlauben, stehen vor zusätzlichen Sicherheitsproblemen beim Fernzugriff, mit denen Unternehmen, die firmeneigene Geräte verwenden, nicht konfrontiert sind. Die folgenden Techniken können angewendet werden, um die Risiken im Zusammenhang mit BYOD-Mitarbeitern zu minimieren.

✦ Immer über ein VPN verbinden. Zuverlässige Authentifizierung ist notwendig, um zu verhindern, dass gestohlene Passwörter es Hackern ermöglichen, das gesamte Netzwerk über ein einziges mobiles Gerät zu kompromittieren.

✦ Die Verwendung von Microsofts Remote Desktop Protocol (RDP) bietet Konnektivität zu bestimmten Maschinen oder Ressourcen statt zum gesamten Netzwerk. Das Protokoll ist in einer Vielzahl von Tools für die meisten großen Computerplattformen verfügbar.

✦ Cloud-Computing-Lösungen sind von Grund auf mit sicherem Fernzugriff konzipiert. Alle Interaktionen mit der Cloud erfolgen remote, daher ist es nicht notwendig, zusätzliche Lösungen für die Sicherheit des Fernzugriffs zu integrieren.

Die Umsetzung dieser Maßnahmen in Kombination mit der Aufklärung der Mitarbeiter über die Verwendung und den Missbrauch von BYOD-Geräten wird Sicherheitsprobleme beim Fernzugriff minimieren.

Die Vorteile des Zero-Trust-Sicherheitsmodells

Das Zero-Trust-Sicherheitsmodell erfordert, dass alle internen oder externen Benutzer kontinuierlich authentifiziert, autorisiert und validiert werden, bevor ihnen Zugriff auf Ressourcen wie Anwendungen und Daten gewährt wird. Die folgenden drei Hauptprinzipien gelten für das Zero-Trust-Modell.

Hauptkonzepte der Zero Trust Architektur

✦ Überprüfen Sie explizit, indem Sie Zugriffsanfragen anhand aller verfügbaren Datenpunkte authentifizieren und autorisieren.

✦ Verwenden Sie das Prinzip des geringsten Privilegs, um den Benutzerzugang mit Just-in-Time- und Just-enough-Access zu begrenzen, was Daten schützt und die Produktivität fördert.

✦ Gehen Sie immer von einer Kompromittierung aus, um Sicherheitsmaßnahmen wie Verschlüsselung zu verstärken und die Bedrohungserkennung zu fördern.

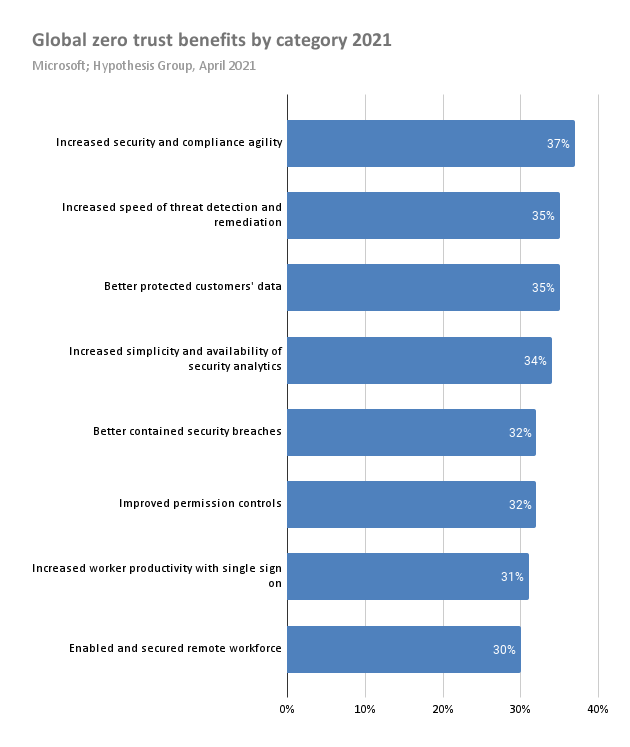

Wie in der folgenden Grafik, basierend auf dem Zero Trust Adoption Report (Seite 15) der Hypothesis Group gezeigt wird, sind Organisationen durch die Umsetzung des Zero Trust Modells besser in der Lage, Kundendaten zu schützen, die Sicherheit und Compliance-Agilität zu erhöhen und die Identifizierung sowie Behebung von Sicherheitsbedrohungen zu verbessern.

Verlassen Sie sich auf HelpWire für zuverlässigen Remote-Support

HelpWire verwendet Verschlüsselungs- und Authentifizierungsmethoden auf höchstem Niveau, um sichere Verbindungen sowohl für Techniker als auch für Kunden zu gewährleisten. Mit Kompatibilität für Windows, macOS und Linux bietet es nahtlosen Fernzugriff für Medien-Workflows, IT-Support und die private Nutzung. HelpWire unterstützt sowohl bedarfsgesteuerten als auch unbeaufsichtigten Zugriff – und das komplett kostenlos.

Die Funktionen von HelpWire sind darauf ausgelegt, Verbindungen schnell und einfach zu machen, sodass Sie sich auf Ihre Arbeit konzentrieren können, anstatt sich mit der Einrichtung zu beschäftigen.

Wichtige Sicherheitsmerkmale:

- • Sichere Datenübertragung: Alle Sitzungen sind durch WSS, HTTPS, TLS/SSL und AES-256-Verschlüsselung geschützt.

- • Direkte Verbindungen: Peer-to-Peer-Verbindungen werden hergestellt, um Server, wenn möglich, zu umgehen.

- • Berechtigungsbasierter Zugriff: Bediener können nur mit ausdrücklicher Zustimmung auf Kundenarbeitsplätze zugreifen.

- • Vertrauenswürdige Authentifizierung: Sichere Anmeldedaten mit der fortschrittlichen Plattform von Auth0.

- • Sichere Rechenzentren: Die Infrastruktur von HelpWire wird auf AWS gehostet, um Datensicherheit zu gewährleisten.

- • Signierte Anwendungen: HelpWire-Apps sind zur zusätzlichen Integrität digital von DigiCert signiert.

Fazit

Unabhängig davon, wie sich die COVID-19-Pandemie entwickelt, ist es sehr wahrscheinlich, dass Remote-Arbeit in irgendeiner Form geblieben ist. Unternehmen können davon profitieren, indem sie beispielsweise die Pendelzeit der Mitarbeiter reduzieren und eine bessere Work-Life-Balance ermöglichen, um eine zufriedenere und motiviertere Belegschaft zu entwickeln. Die Herausforderung für Organisationen besteht darin, herauszufinden, wie sie den Remote-Zugang absichern können, damit er mit ihren Unternehmenszielen übereinstimmt.

Remote-Mitarbeiter vergrößern die potenzielle Angriffsfläche, die eine Organisation vor Cyberangriffen verteidigen muss. Unternehmen müssen die Komplexität von BYOD-Mitarbeitern (Bring Your Own Device) und die damit verbundenen Risiken für das Geschäft berücksichtigen. In manchen Fällen, wie z. B. in stark regulierten Branchen, kann es notwendig sein, den Zugang zu Unternehmensressourcen nur mit firmeneigenen Geräten zu erlauben.

Die Implementierung eines sicheren Remote-Zugangs ist keine einfache Angelegenheit, kann jedoch mit der richtigen Denkweise, den passenden Tools und Richtlinien effektiv umgesetzt werden. Unternehmen müssen ihren aktuellen Stand in Bezug auf den Remote-Zugang bewerten und die notwendigen Änderungen vornehmen, damit alles auch nach der COVID-Ära reibungslos weiterläuft. Wenn sie ihre Praktiken nicht anpassen, um den Mitarbeitern einen sicheren Fernzugriff auf die Unternehmenssysteme zu ermöglichen, geraten Unternehmen in einen Wettbewerbsnachteil, von dem sie sich möglicherweise nicht mehr erholen können.

Häufig gestellte Fragen

Sicherer Fernzugriff ist die Praxis, sicherzustellen, dass nur autorisierte Benutzer aus der Ferne Zugang zu Unternehmensnetzwerken und Ressourcen erhalten. Er ist ein wesentlicher Bestandteil jeder Umstellung auf mobile und dezentrale Arbeitsplätze.

Die Bereitstellung von Fernzugriff für Ihre Mitarbeiter kann sicher sein, sofern die richtigen Verfahren und Maßnahmen ergriffen werden, um die Verbindung und die Remote-Sitzungen zu schützen. Unsichere Praktiken wie das Teilen oder Verwenden von Standardpasswörtern sollten vermieden werden. Alle Anfragen für Fernzugriff sollten die Vorgaben des Zero-Trust-Modells erfüllen, um sicherzustellen, dass Unternehmensdaten geschützt sind.

Die sicherste Methode für den Fernzugriff in Unternehmen erfordert eine Kombination technischer Lösungen wie Verschlüsselung, VPNs und Kommunikationsprotokollen wie RDP. Mit entsprechender Mitarbeiterschulung und der Implementierung von Zero Trust für alle Zugriffsanfragen kann ein sicherer Fernzugriff erreicht werden.

Das Konzept von Zero Trust wird am besten als eine Richtlinie definiert, bei der alle internen oder externen Benutzer kontinuierlich authentifiziert, autorisiert und validiert werden, bevor sie Zugriff auf Ressourcen erhalten. Benutzern werden nur die für ihre Rolle in einer Organisation erforderlichen Berechtigungen zugewiesen. Im Zero-Trust-Modell wird immer von Datenpannen ausgegangen, was die Einführung verstärkter Sicherheitsmaßnahmen vorantreibt.