Ist Chrome Remote Desktop sicher? Schutzmaßnahmen zur Vermeidung von CRD-Sicherheitsrisiken

- HelpWire

- →

- Blog

- →

- Chrome Remote Desktop Übersicht

- →

- So verwenden Sie Chrome Desktop

- →

- Sicherheitsrisiken von Chrome Remote Desktop

Alle Fernzugriffssoftware birgt gewisse Sicherheitsrisiken. Im Allgemeinen ist Chrome Remote Desktop eine sichere Lösung. Es schützt Ihre Daten, indem es beim Aufbau einer Fernsitzung sichere SSL-Verbindungen verwendet und AES-Verschlüsselung einsetzt, um unbefugte Nutzer daran zu hindern, Ihre Informationen einzusehen. Es gibt jedoch einige Chrome Remote Desktop-Sicherheitsrisiken, die besonders wichtig sind, wenn das Tool in einem geschäftlichen Umfeld eingesetzt wird.

Im folgenden Artikel werden einige Sicherheitsprobleme von Chrome Remote Desktop betrachtet. Außerdem empfehlen wir Methoden, um das Tool noch sicherer zu machen und so Ihre Systeme und Daten besser zu schützen.

Datenschutzbedenken

Wenn man betrachtet, wie sicher Chrome Remote Desktop ist, kommt einem sofort der Datenschutz in den Sinn. Beim Aufbau einer Remote-Sitzung muss der Zielcomputer eingeschaltet und entsperrt sein. Dies ermöglicht anderen Benutzern den Zugriff auf das Gerät, ohne sich anzumelden oder Anmeldedaten einzugeben. Jeder, der sich an der Konsole befindet, kann den Bildschirm einschalten und die Aktivitäten der Remote-Sitzung mitverfolgen. Sie können außerdem auf die Apps und Informationen zugreifen, die auf dem Desktop-Computer gespeichert sind.

Lösung: Vorhangmodus aktivieren

Der Vorhangmodus verhindert, dass eine Person eine Remote-Sitzung durch Betrachten der Aktivitäten auf dem Desktop-Computer beobachtet. Das Aktivieren des Vorhangmodus erfordert, dass Benutzer Windows-Registrierungsschlüssel aktualisieren oder Konfigurationsänderungen unter macOS vornehmen.

Aktivieren des Vorhangmodus auf Windows-Systemen

Option 1: Verwenden Sie das folgende Verfahren auf Windows-Geräten, auf denen die Professional-, Enterprise-, Ultimate- oder Server-Version des Betriebssystems ausgeführt wird.

Melden Sie sich als Administrator an und verwenden Sie Regedit, um die folgenden Registrierungsschlüssel zu setzen:

- • HKEY_LOCAL_MACHINE\Software\Policies\Google\Chrome\RemoteAccess

HostRequireCurtain auf 1 setzen. - • HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\fDenyTSConnections auf 0 setzen.

- • HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp\UserAuthentication auf 0 setzen.

Windows 10-Systeme benötigen einen zusätzlichen Registrierungsschlüssel:

- • HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp\SecurityLayer auf 1 setzen.

Alle vorherigen Schritte müssen abgeschlossen werden, um den Curtain-Modus zu aktivieren. Wenn Sie einen Schritt auslassen, kann Ihre Sitzung beendet werden, und Sie müssen die Registrierungsänderungen wiederholen.

Option 2: Eine weitere Möglichkeit bei Windows-Geräten ist es, die folgenden langen und umfangreichen Befehle an einer erhöhten Eingabeaufforderung auszuführen. Diese verketteten Befehle legen die Registrierungswerte fest und erzwingen deren sofortige Wirksamkeit.

reg add HKLM\Software\Policies\Google\Chrome /v RemoteAccessHostRequireCurtain /d 1 /t REG_DWORD /f && reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /d 0 /t REG_DWORD /f && reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v SecurityLayer /d 1 /t REG_DWORD /f && reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v UserAuthentication /d 0 /t REG_DWORD /f && net stop chromoting && net start chromoting

Schritte zum Aktivieren des Vorhangmodus für Mac:

Öffnen Sie ein Terminalfenster mit einer ID, die über Administratorrechte verfügt.

Setzen Sie den Standardwert von RemoteAccessHostRequireCurtain auf true, indem Sie den Befehl defaults für den aktuellen Benutzer und root ausführen.

- •

defaults write com.google.Chrome RemoteAccessHostRequireCurtain -boolean true - •

sudo defaults write com.google.Chrome RemoteAccessHostRequireCurtain -boolean true

Um RemoteAccessHostRequireCurtain wiederherzustellen, löschen Sie den Schlüssel aus den Defaults für den aktuellen Benutzer und root:

- •

defaults delete com.google.Chrome RemoteAccessHostRequireCurtain - •

sudo defaults delete com.google.Chrome RemoteAccessHostRequireCurtain

Möglicherweise schwache Anmeldedaten

Ob Chrome Remote Desktop sicher ist, hängt von der Komplexität und Sicherheit der Anmeldedaten ab, die zur Einrichtung der Sitzung verwendet werden. Ein Chrome Remote Desktop-Zugang kann von einem Hacker genutzt werden, um Zugang zur Infrastruktur Ihres Unternehmens zu erhalten, wo er Ransomware starten, Aktivitäten überwachen und Daten stehlen kann.

Standardmäßig ist eine normale Chrome Remote Desktop-Sitzung durch das Passwort des Google-Kontos einer Person geschützt. Bedrohungsakteure nutzen Taktiken wie Man-in-the-Middle-Angriffe, Brute-Force-Angriffe und Phishing-E-Mails, um Zugang zu Anmeldedaten zu erhalten und damit Chrome Remote Desktop-Sitzungen zu kompromittieren.

Einige Fernzugriffsprogramme wie TeamViewer, die für den geschäftlichen Einsatz konzipiert sind, können eine eindeutige Zeichenkette erzeugen, die für eine einzelne Fernzugriffssitzung verwendet wird. Chrome bietet diese Möglichkeit nicht, aber es gibt einige Schritte, die Sie unternehmen können, um diese Sicherheitslücke bei Chrome Remote Desktop zu minimieren.

Lösung 1: Schützen Sie Ihr Google-Konto mit einem starken Passwort und der 2-Schritt-Verifizierung

Die Verwendung eines starken Passworts und der Zwei-Faktor-Authentifizierung ist eine gute Idee, die zusätzlichen Schutz für Ihr Google-Konto und damit auch für Ihre Chrome Remote Desktop-Sitzungen bietet. Ein starkes Passwort ist mindestens 12 Zeichen lang und kann von potenziellen Angreifern nicht leicht erraten werden. Sie sollten das Passwort mit niemandem teilen und es regelmäßig ändern, insbesondere wenn Sie vermuten, dass es kompromittiert wurde.

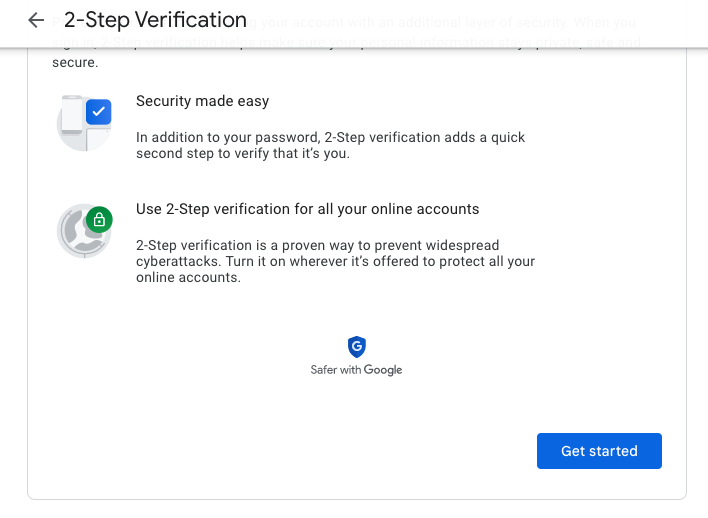

Zusätzlich zur Festlegung eines starken Passworts aktivieren Sie für Ihre Google-Konten die Bestätigung in zwei Schritten mit folgendem Verfahren.

-

Öffnen Sie den Chrome-Browser.

-

Navigieren Sie zur 2-Schritt-Verifizierung.

-

Klicken Sie im Pop-up-Fenster auf „Erste Schritte“ und folgen Sie den Anweisungen, um die 2-Schritt-Verifizierung zu aktivieren.

Die Kombination aus einem starken Passwort und der Bestätigung in zwei Schritten verbessert die Sicherheit Ihres Google-Kontos und Ihrer Remote-Desktop-Sitzungen.

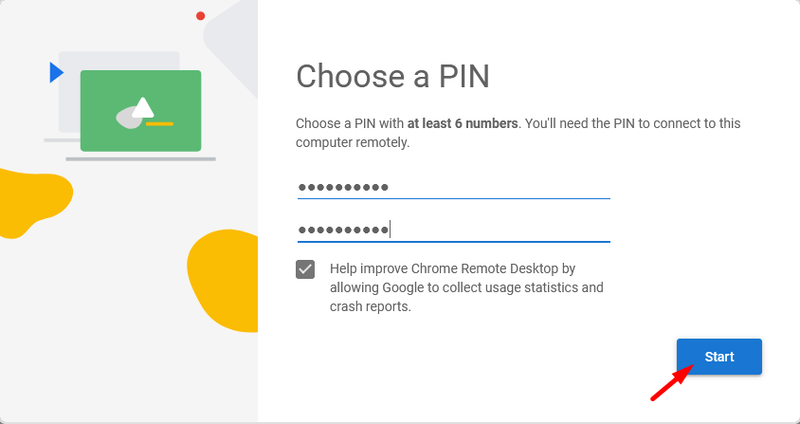

Lösung 2: Legen Sie eine lange und komplexe PIN fest

Sie müssen einen PIN-Code festlegen, wenn Sie Chrome Remote Desktop konfigurieren. Google verlangt, dass Sie einen PIN mit mindestens sechs Ziffern auswählen. Ein längerer PIN erhöht die Sicherheit, da er weniger anfällig für Angriffe durch Bedrohungsakteure ist. Wenn Sie bereits einen Chrome Remote Desktop PIN festgelegt haben, können Sie ihn im Abschnitt „Remote-Gerät“ der Benutzeroberfläche bearbeiten.

Öffentliche WLAN-Sicherheitslücke

Die Verwendung Ihres eigenen Geräts für die Arbeit oder öffentlicher WLAN-Netzwerke setzt eine Chrome Remote Desktop-Verbindung verschiedenen Angriffsarten aus. In der Regel stellen Sie die Verbindung über einen offenen Firewall-Port her, was eine potenzielle Schwachstelle darstellt, die Hacker ausnutzen können. Indem sie den von Ihnen für die Remote-Desktop-Verbindung verwendeten Port identifizieren, erhalten Hacker die Informationen, die sie für einen Angriff benötigen.

Lösung: Verwenden Sie VPN und Antivirensoftware

Sie können diese zwei Schritte unternehmen, um diese Schwachstelle zu minimieren und sicherzustellen, dass die Verbindung mit Chrome Remote Desktop sicher ist:

-

Implementieren Sie ein virtuelles privates Netzwerk (VPN) auf dem Gerät, das Sie zur Einrichtung Ihrer Chrome Remote Desktop-Sitzung verwenden. Ein VPN verwendet Verschlüsselungs- und Tunneling-Technologien, die eine sichere Verbindung zwischen Ihrem Gerät und dem Netzwerk herstellen. Die einzige Möglichkeit, öffentliches WLAN für sensible Aktivitäten sicher zu nutzen, ist die Verwendung eines VPN.

-

Stellen Sie aktualisierte Malware- und Antivirensoftware auf Ihrem Gerät bereit und überprüfen Sie regelmäßig die Systemprotokolle, um verdächtige Aktivitäten zu erkennen.

Geschäftsanwender sollten immer ein VPN für die Fernarbeit verwenden, bevor sie eine Chrome Remote Desktop-Verbindung zu Unternehmensressourcen herstellen.

Firewall-Probleme und Kompatibilität

Viele Nutzer setzen Firewalls von Drittanbietern ein, um ihre Netzwerke und Endpunkte zu schützen. Eine richtig konfigurierte Firewall kontrolliert den ein- und ausgehenden Netzwerkverkehr, um Ihr Gerät zu sichern, und stellt sicher, dass keine unbefugte Datenexfiltration stattfindet.

Leider hat Chrome Remote Desktop bekannte Probleme mit vielen beliebten Firewall-Lösungen. Remote-Desktop-Lösungen, die eher für Geschäftsanwender entwickelt wurden, sind in der Regel kompatibler mit Firewalls.

Lösung: NLA aktivieren und Ausnahmen in der Firewall erstellen

Wenn Sie auf eine Firewall stoßen, die Ihre Fähigkeit beeinträchtigt, mit Chrome Remote Desktop eine Verbindung herzustellen, können Sie die Netzwerk-Level-Authentifizierung (NLA) aktivieren. Dieser Parameter kann über die Eigenschaften der Remote Desktop Verbindung aufgerufen werden.

Sie können Ihre Firewall weiterhin betreiben, während Sie Chrome Remote Desktop verwenden, indem Sie eine Ausnahme erstellen, die die Verbindung zulässt. So schützen Sie Ihren Computer, indem Sie über Ihre Chrome Remote Desktop-Sitzung darauf zugreifen können.

Sichere Remote-Support-Software

Wechseln Sie zu HelpWire, einer sichereren Alternative zu Chrome Remote Desktop, und vermeiden Sie potenzielle Sicherheitsrisiken. HelpWire verwendet Auth0, einen vertrauenswürdigen Drittanbieter für Authentifizierung, um sichere Benutzeranmeldungen zu gewährleisten. Alle Daten und Verbindungen sind durch 256-Bit AES-Verschlüsselung und TLS/SSL-Protokolle geschützt.

Die Plattform erstellt direkte Peer-to-Peer-Verbindungen zwischen dem Operator und dem entfernten Client und umgeht, wo immer möglich, Server. Falls eine direkte Verbindung nicht verfügbar ist, werden AWS-Server ausschließlich zur Datenweiterleitung genutzt, wobei die Daten weiterhin durchgehend verschlüsselt und anonymisiert bleiben.

HelpWire bietet zuverlässigen, sicheren, unkomplizierten und kostengünstigen Fernzugriff – ideal für den professionellen und privaten Gebrauch.

-

Unterstützung mehrerer PlattformenFunktioniert auf Windows, macOS und Linux.

-

Keine zusätzlichen KostenZugriff aus der Ferne ohne zusätzliche Gebühren.

-

Einfache EinrichtungKeine komplexen Serverkonfigurationen sind erforderlich.

-

Unbeaufsichtigter ZugriffSicher zu jeder Zeit verbinden.